Mit dem Standardsetup für das code scanning kannst du Code in Repositorys innerhalb deiner Organisation schnell sichern. Weitere Informationen finden Sie unter Informationen zu Konfigurationstypen für die Code-Analyse.

Für Repositorys, die nicht für das Standardsetup geeignet sind, können Sie die erweiterte Einrichtung auf Repositoryebene oder auf Organisationsebene mithilfe eines Skripts konfigurieren.

Hinweis

Das Konfigurieren des Standardsetups für alle Repositorys einer Organisation über die Einstellungsseite der Organisation setzt die vorhandenen Konfigurationen des Standardsetups nicht außer Kraft. Das Konfigurieren des Standardsetups für eine Teilmenge von Repositorys in einer Organisation über die Sicherheitsübersicht überschreibt jedoch vorhandene Konfigurationen des Standardsetups für diese Repositorys.

Voraussetzungen

Ein Repository muss alle folgenden Kriterien erfüllen, um für die Standardeinrichtung berechtigt zu sein:

- Die erweiterte Einrichtung für code scanning ist noch nicht aktiviert.

- GitHub Actions ist aktiviert.

- GitHub Advanced Security ist aktiviert.

Konfigurieren des Standardsetups für alle geeigneten Repositorys in einer Organisation

Über die Seite „Code security and analysis“ deiner Organisation kannst du das Standardsetup für alle berechtigten Repositorys in deiner Organisation aktivieren.

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your organizations.

-

Wählen Sie eine Organisation aus, indem Sie darauf klicken.

-

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke im Abschnitt „Security“ der Randleiste auf Code security and analysis.

-

Wähle neben „Code scanning“ die Option Enable all aus.

-

Wähle im Abschnitt „Abfragesammlungen“ des angezeigten Dialogfelds „code scanning-Standardeinrichtung aktivieren“ die Abfragesammlung aus, die deine Konfiguration des Standardsetups ausführen wird. Weitere Informationen finden Sie unter CodeQL-Abfragesammlungen.

-

Um die Konfiguration der Standardeinrichtung zu aktivieren, klicke auf Für berechtigte Repositorys aktivieren.

-

Wenn du beim Aktivieren des Standardsetups die „erweiterte“ Abfragesammlung in der gesamten Organisation empfehlen möchtest, wähle optional „Erweiterte Abfragesammlung für Repositorys empfehlen, die das Standardsetup aktivieren“ aus.

Hinweis

- Hinweis: Wenn Sie die CodeQL code scanning für alle Repositorys deaktivieren, wird diese Änderung nicht in den Informationen zur Abdeckung in der Sicherheitsübersicht für die Organisation angezeigt. Die Repositorys werden in der Ansicht zur Sicherheitsabdeckung weiterhin mit aktivierter code scanning angezeigt.

- Wenn das code scanning für alle berechtigten Repositorys in einer Organisation aktiviert wird, werden vorhandene code scanning-Konfigurationen nicht außer Kraft gesetzt. Weitere Informationen zum Konfigurieren des Standardsetups mit verschiedenen Einstellungen für bestimmte Repositorys findest du unter Konfigurieren des Standardsetups für das Code-Scanning.

- Das Aktivieren des Standardsetups für alle berechtigten Repositorys in einer Organisation umfasst berechtigte Repositorys ohne von CodeQL unterstützte Sprachen. Wenn eine von CodeQL unterstützte Sprache später zu einem dieser Repositorys hinzugefügt wird, beginnt das Standardsetup mit dem Scannen dieses Repositorys und der Nutzung von GitHub Actions-Minuten.

Erweitern der CodeQL-Abdeckung im Standard-Setup

Über die Seite mit den Sicherheitseinstellungen Ihres Unternehmens können Sie die Standardabdeckung mit Modellpaketen für alle in Frage kommenden Repositorys in Ihrem Unternehmen erweitern. Weitere Informationen finden Sie unter Bearbeiten der Konfiguration des Standardsetups.

Konfigurieren des Standardsetups für eine Teilmenge von Repositorys in einer Organisation

Du kannst alle für das Standardsetup geeigneten Repositorys über die Sicherheitsübersicht deiner Organisation finden. Dort kannst du das Standardsetup für alle Repositorys gleichzeitig aktivieren.

Ermitteln von Repositorys, die für das Standardsetup geeignet sind

-

Navigieren Sie auf GitHub zur Hauptseite der Organisation.

-

Klicken Sie unter dem Namen Ihrer Organisation auf die Security Registerkarte.

-

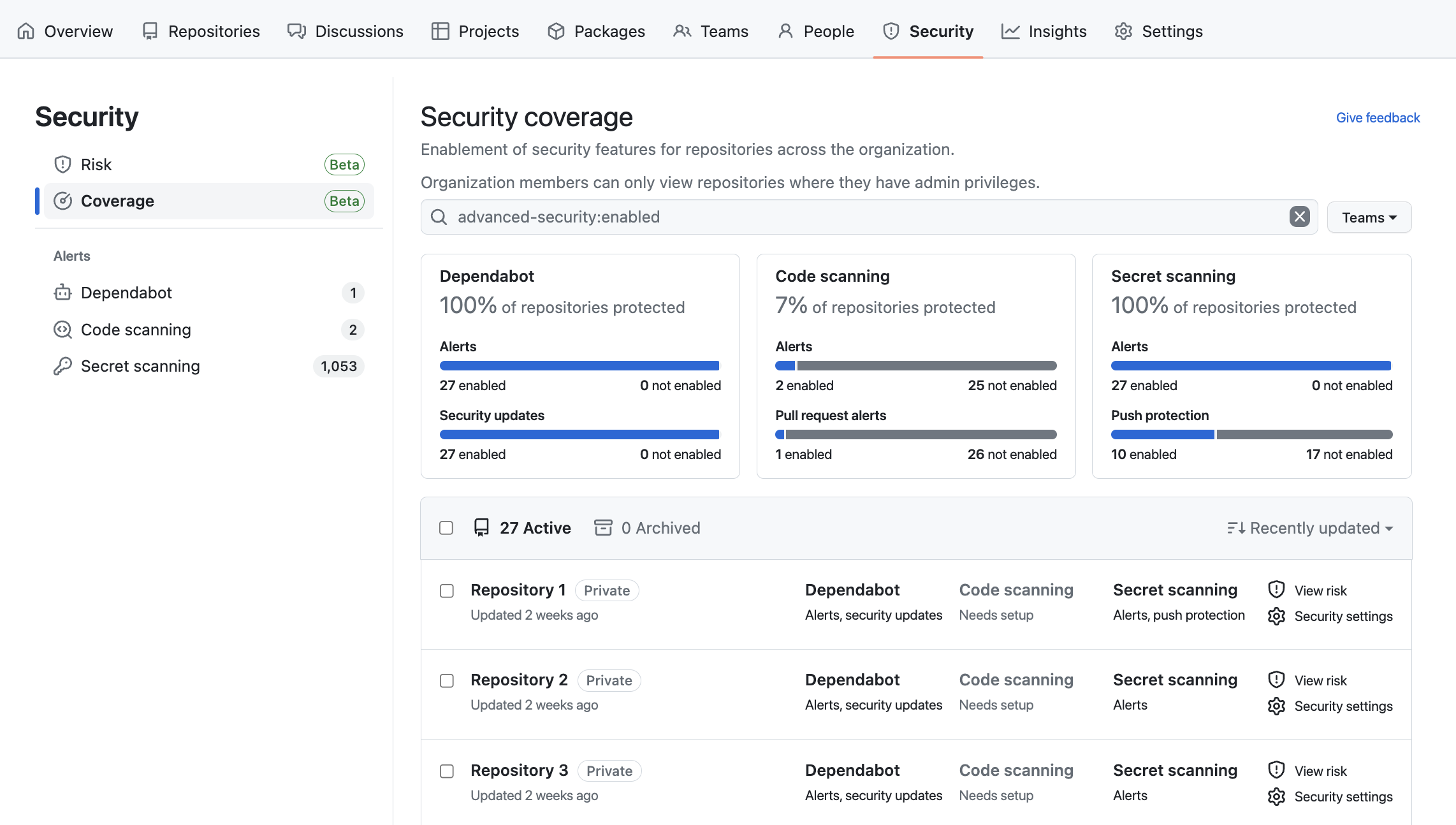

Klicke in der Randleiste auf Coverage, um die Ansicht „Security coverage“ aufzurufen.

-

Gib in der Suchleiste eine der folgenden Abfragen ein:

`code-scanning-default-setup:eligible is:public` zeigt Repositorys an, die über für die STandardeinrichtung geeignete Sprachen verfügen und berechtigt sind, da sie für die Öffentlichkeit sichtbar sind.-

code-scanning-default-setup:eligible advanced-security:enabledzeigt Repositorys an, die über für die Standardeinrichtung geeignete Sprachen verfügen und berechtigt sind, da für sie GitHub Advanced Security aktiviert ist.`code-scanning-default-setup:eligible is:private,internal advanced-security:not-enabled` zeigt private oder interne Repositorys mit Sprachen an, die für die Standardeinrichtung geeignet sind, für die GitHub Advanced Security jedoch nicht aktiviert ist. Nachdem du GitHub Advanced Security für diese Repositorys aktiviert hast, können diese außerdem zum Standardsetup hinzugefügt werden.

Du kannst einige oder alle angezeigten Repositorys auswählen und das Standardsetup für code scanning für alle gleichzeitig aktivieren oder deaktivieren. Weitere Informationen finden Sie in Schritt 5 von Konfigurieren der Standardeinrichtung in großem Umfang für mehrere Repositorys in einer Organisation.

Konfigurieren des Standardsetups im großen Stil für mehrere Repositorys in einer Organisation

-

Navigieren Sie auf GitHub zur Hauptseite der Organisation.

-

Klicken Sie unter dem Namen Ihrer Organisation auf die Security Registerkarte.

-

Klicke in der Randleiste auf Coverage, um die Ansicht „Security coverage“ aufzurufen.

-

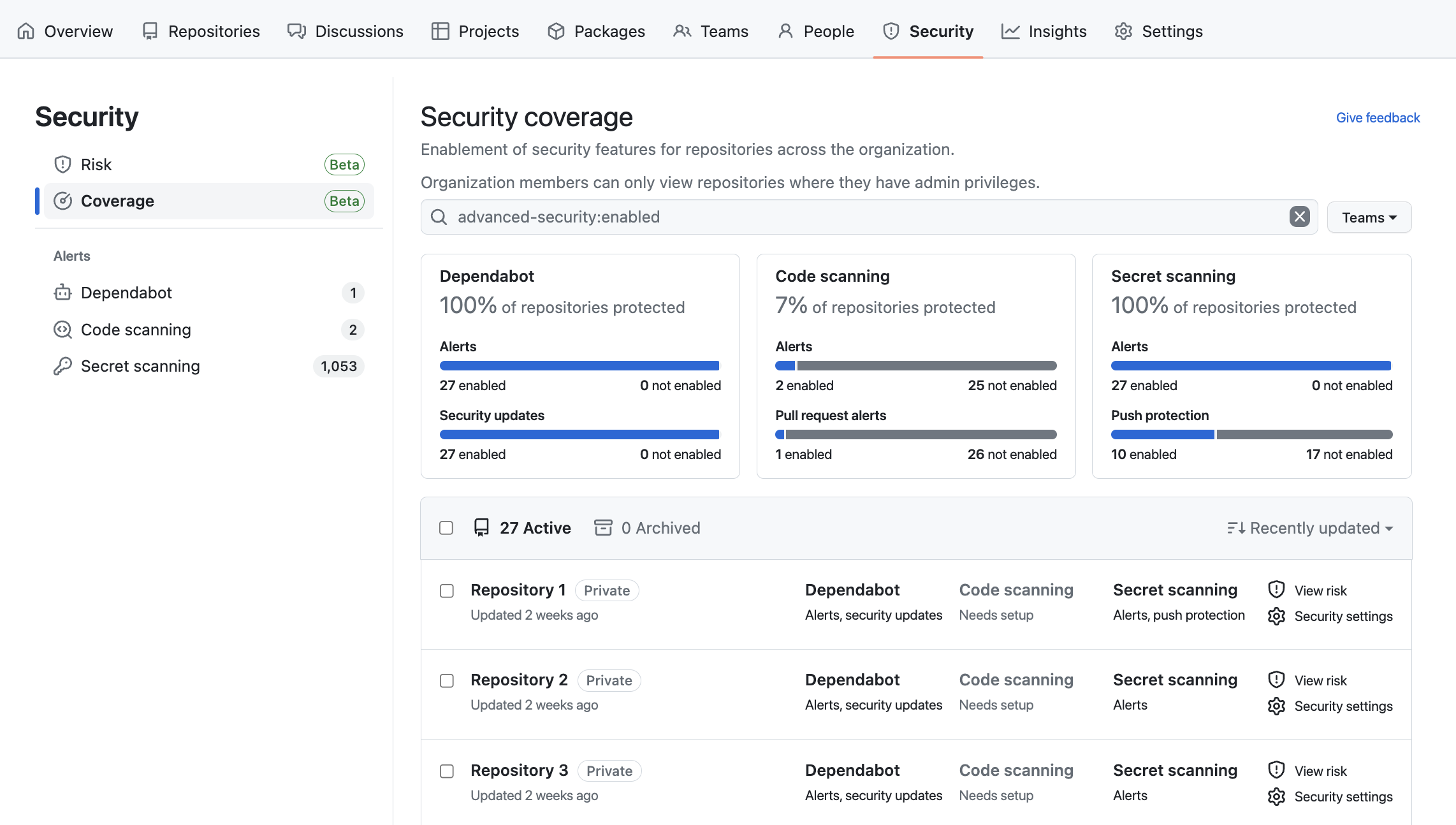

Du kannst die Suchleiste verwenden, um sichtbare Repositorys in der Ansicht „Sicherheitsabdeckung“ anhand des Namens oder des Aktivierungsstatus von Sicherheitsfeatures einzugrenzen. Um beispielsweise nach Repositorys zu filtern, die für das Standardsetup geeignet sind und derzeit nicht das Standardsetup aktiviert haben, suche nach

code-scanning-default-setup:eligible. -

Wähle in der Liste der Repositorys jedes Repository aus, für das du das code scanning aktivieren möchtest.

- Um die Aktivierung von code scanning für die ausgewählten Repositorys zu bestätigen, klicke auf das Kontrollkästchen neben ZAHL aktiv.

- Aktiviere zum Aktivieren von code scanning für alle Repositorys, die der aktuellen Suche entsprechen, das Kontrollkästchen neben ZAHL aktiv und klicke dann auf Alle ZAHL-Repositorys auswählen.

-

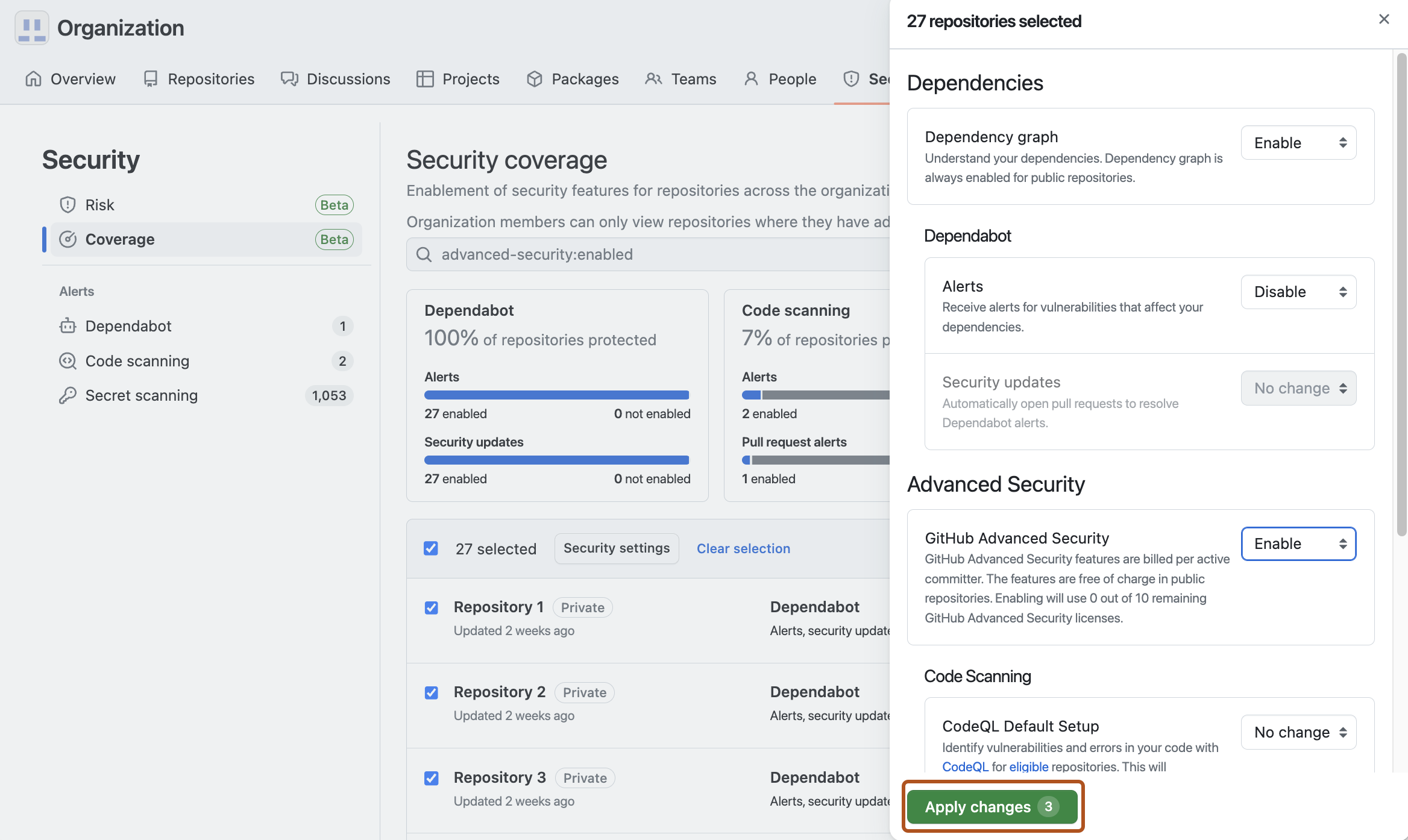

Klicke neben ZAHL ausgewählt auf Sicherheitseinstellungen.

-

Wähle im Seitenbereich des Abschnitts „CodeQL-Standardsetup“ Keine Änderung aus, und klicke dann auf Aktivieren.

-

Um die Aktivierung des code scanning für die ausgewählten Repositorys zu bestätigen, klicke auf Änderungen anwenden ZAHL. Zum Aktivieren oder Deaktivieren von weiteren Repositorys für das code scanning kannst du alternativ das Fenster mit schließen, ohne deine Änderungen anzuwenden.

Hinweis

- Wenn das code scanning für mehrere Repositorys in einer Organisation mithilfe der Sicherheitsübersicht aktiviert wird, werden alle vorhandenen code scanning-Konfigurationen für die ausgewählten Repositorys außer Kraft gesetzt, einschließlich die gesamte vorherige Abfragesammlungsauswahl und Workflows für erweiterte Setups.

- Du kannst das Standardsetup für berechtigte Repositorys aktivieren, die keine von CodeQL unterstützten Sprachen enthalten. Wenn eine von CodeQL unterstützte Sprache später zu einem dieser Repositorys hinzugefügt wird, beginnt das Standardsetup mit dem Scannen dieses Repositorys und der Nutzung von GitHub Actions-Minuten.

Wenn du code scanning aufgrund einer Unternehmensrichtlinie nicht aktivieren kannst, kannst du in der Ansicht „Security Coverage“ das betroffene Repository dennoch anzeigen und über die Schaltfläche Security settings auf das Seitenpanel zugreifen. Allerdings erscheint im Seitenbereich eine Meldung, die dir mitteilt, dass das code scanning für die ausgewählten Repositorys nicht aktiviert werden kann. Weitere Informationen zu Unternehmensrichtlinien finden Sie unter Implementierung von Richtlinien zur Codesicherheit und -analyse für Ihr Unternehmen.

Konfigurieren des Zusammenführungsschutzes für alle Repositorys in einer Organisation

Sie können Regelsätze verwenden, um zu verhindern, dass Pullanforderungen zusammengeführt werden, wenn eine der folgenden Bedingungen erfüllt ist:

- Ein Pflichttool entdeckt eine code scanning-Warnung mit einem Schweregrad, der im Regelsatz definiert ist.

- Die Analyse eines erforderlichen Tools wird noch ausgeführt.

- Für das Repository ist kein erforderliches Tool konfiguriert.

Weitere Informationen finden Sie unter Festlegen des Zusammenführungsschutzes für Codeüberprüfung. Weitere allgemeine Informationen zu Regelsätzen findest du unter Informationen zu Regelsätzen.