À propos des autorisations GitHub Actions de votre organisation

Par défaut, GitHub Actions est activé pour tous les référentiels et toutes les organisations. Vous pouvez choisir de désactiver GitHub Actions ou de le limiter aux actions et aux workflows réutilisables dans votre entreprise. Pour plus d’informations sur GitHub Actions, consultez Écriture de workflows.

Vous pouvez activer GitHub Actions pour tous les référentiels de votre organisation. Lorsque vous activez GitHub Actions, les flux de travail peuvent exécuter des actions et des flux de travail réutilisables situés dans votre dépôt et dans tout autre public ou interne. Vous pouvez désactiver GitHub Actions pour tous les référentiels de votre organisation. Quand vous désactivez GitHub Actions, aucun workflow ne s’exécute dans votre dépôt.

Vous pouvez également activer GitHub Actions pour tous les référentiels de votre organisation, mais limiter les actions et les workflows réutilisables qu’un workflow peut exécuter.

Gestion des autorisations GitHub Actions de votre organisation

Vous pouvez choisir de désactiver GitHub Actions pour tous les référentiels de votre organisation, ou de n’autoriser que certains référentiels. Vous pouvez également limiter l'utilisation des actions publiques et des workflows réutilisables afin que les utilisateurs ne puissent utiliser que les actions locales et les workflows réutilisables disponibles dans votre entreprise.

Remarque

Vous ne pourrez peut-être pas gérer ces paramètres si votre organisation est gérée par une entreprise qui dispose d’une stratégie de remplacement. Pour plus d’informations, consultez « Application de stratégies pour GitHub Actions dans votre entreprise ».

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Vos organisations.

-

Sélectionnez une organisation en cliquant dessus.

-

Sous le nom de votre organisation, cliquez sur Settings. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la barre latérale gauche, cliquez sur Actions, puis sur Général.

-

Sous « Stratégies », sélectionnez une option.

Si vous choisissez Autoriser les actions d’entreprise, les autres actions sélectionnées et les workflows réutilisables, les actions et les workflows réutilisables au sein de votre entreprise sont autorisé(e)s, et il existe d’autres options pour autoriser d’autres actions spécifiques et workflows réutilisables. Pour plus d'informations, voir Autoriser l'exécution d'actions sélectionnées et de flux de travail réutilisables.

Quand vous autorisez des actions et des workflows réutilisables uniquement dans votre entreprise, la stratégie bloque tout accès aux actions créées par GitHub. Par exemple, l’action

actions/checkoutn’est pas accessible.Lorsque vous activez Exiger que les actions soient attachées à un SHA de commit complet, toutes les actions doivent être attachées à un SHA de commit complet pour pouvoir être utilisées. Cela inclut les actions provenant de votre entreprise ainsi que les actions créées par GitHub. Les flux de travail réutilisables peuvent toujours être référencés par balise. Pour plus d’informations, consultez Informations de référence sur l’utilisation sécurisée.

-

Cliquez sur Enregistrer.

Autorisation de l’exécution des actions sélectionnées et des workflows réutilisables

Si vous choisissez Autoriser les actions d’entreprise, les autres actions sélectionnées et les workflows réutilisables, les actions locales et les workflows réutilisables sont autorisés. Il existe d’autres options pour autoriser d’autres actions spécifiques et workflows réutilisables :

Remarque

Vous ne pourrez peut-être pas gérer ces paramètres si votre organisation a une stratégie de substitution ou est gérée par une entreprise qui a remplacé la stratégie. Pour plus d’informations, consultez Désactivation ou limitation des GitHub Actions pour votre organisation ou Application de stratégies pour GitHub Actions dans votre entreprise.

-

**Autoriser les actions créées par GitHub :** vous pouvez autoriser l’utilisation de toutes les actions créées par GitHub par les workflows. Les actions créées par GitHub se trouvent dans les organisations `actions` et `github`. Pour en savoir plus, consultez les organisations [`actions`](https://github.com/actions) et [`github`](https://github.com/github). -

**Autoriser les actions de la Place de marché par les créateurs vérifiés :** Vous pouvez autoriser toutes les actions GitHub Marketplace créées par les créateurs vérifiés à utiliser par les workflows. Lorsque GitHub a vérifié le créateur de l’action en tant qu’organisation partenaire, le badge <svg version="1.1" width="16" height="16" viewBox="0 0 16 16" class="octicon octicon-verified" aria-label="The verified badge" role="img"><path d="m9.585.52.929.68c.153.112.331.186.518.215l1.138.175a2.678 2.678 0 0 1 2.24 2.24l.174 1.139c.029.187.103.365.215.518l.68.928a2.677 2.677 0 0 1 0 3.17l-.68.928a1.174 1.174 0 0 0-.215.518l-.175 1.138a2.678 2.678 0 0 1-2.241 2.241l-1.138.175a1.17 1.17 0 0 0-.518.215l-.928.68a2.677 2.677 0 0 1-3.17 0l-.928-.68a1.174 1.174 0 0 0-.518-.215L3.83 14.41a2.678 2.678 0 0 1-2.24-2.24l-.175-1.138a1.17 1.17 0 0 0-.215-.518l-.68-.928a2.677 2.677 0 0 1 0-3.17l.68-.928c.112-.153.186-.331.215-.518l.175-1.14a2.678 2.678 0 0 1 2.24-2.24l1.139-.175c.187-.029.365-.103.518-.215l.928-.68a2.677 2.677 0 0 1 3.17 0ZM7.303 1.728l-.927.68a2.67 2.67 0 0 1-1.18.489l-1.137.174a1.179 1.179 0 0 0-.987.987l-.174 1.136a2.677 2.677 0 0 1-.489 1.18l-.68.928a1.18 1.18 0 0 0 0 1.394l.68.927c.256.348.424.753.489 1.18l.174 1.137c.078.509.478.909.987.987l1.136.174a2.67 2.67 0 0 1 1.18.489l.928.68c.414.305.979.305 1.394 0l.927-.68a2.67 2.67 0 0 1 1.18-.489l1.137-.174a1.18 1.18 0 0 0 .987-.987l.174-1.136a2.67 2.67 0 0 1 .489-1.18l.68-.928a1.176 1.176 0 0 0 0-1.394l-.68-.927a2.686 2.686 0 0 1-.489-1.18l-.174-1.137a1.179 1.179 0 0 0-.987-.987l-1.136-.174a2.677 2.677 0 0 1-1.18-.489l-.928-.68a1.176 1.176 0 0 0-1.394 0ZM11.28 6.78l-3.75 3.75a.75.75 0 0 1-1.06 0L4.72 8.78a.751.751 0 0 1 .018-1.042.751.751 0 0 1 1.042-.018L7 8.94l3.22-3.22a.751.751 0 0 1 1.042.018.751.751 0 0 1 .018 1.042Z"></path></svg> s’affiche en regard de l’action dans GitHub Marketplace. -

**Autoriser or block les actions spécifiées et les workflows réutilisables :** vous pouvez limiter les workflows à l’utilisation d’actions et de workflows réutilisables dans des organisations et des dépôts spécifiques. Les actions spécifiées ne peuvent pas dépasser 1 000.Pour limiter l’accès à des étiquettes spécifiques ou valider des SHA d’une action ou un workflow réutilisable, utilisez la même syntaxe que celle utilisée dans le workflow pour sélectionner l’action ou un workflow réutilisable.

- Pour une action, la syntaxe est

OWNER/REPOSITORY@TAG-OR-SHA. Par exemple, utilisezactions/javascript-action@v1.0.1pour sélectionner une étiquette ouactions/javascript-action@a824008085750b8e136effc585c3cd6082bd575fpour sélectionner un SHA. Pour plus d’informations, consultez « Utilisation de blocs élémentaires pré-écrits dans votre workflow ». - Pour un workflow réutilisable, la syntaxe est

OWNER/REPOSITORY/PATH/FILENAME@TAG-OR-SHA. Par exemple :octo-org/another-repo/.github/workflows/workflow.yml@v1. Pour plus d’informations, consultez « Réutiliser des workflows ».

Vous pouvez utiliser le caractère générique

*pour faire correspondre les modèles. Par exemple, pour autoriser toutes les actions et workflows réutilisables dans les organisations qui commencent parspace-org, vous pouvez spécifierspace-org*/*. Pour autoriser toutes les actions et workflows réutilisables dans les dépôts qui commencent par octocat, vous pouvez utiliser*/octocat**@*. Pour en savoir plus sur l’utilisation du caractère générique*, consultez Syntaxe de flux de travail pour GitHub Actions.Utilisez

,pour séparer les modèles. Par exemple, pour autoriser toutes les actions et les workflows réutilisables des organisationsoctocatetoctokit, vous pouvez spécifieroctocat/*, octokit/*.Utilisez le préfixe

!pour bloquer des modèles. Par exemple, pour autoriser toutes les actions et les workflows réutilisables de l’organisationspace-org, mais bloquer une action spécifique commespace-org/action, vous pouvez spécifierspace-org/*, !space-org/action@*. Par défaut, seules les actions et les workflows réutilisables spécifiés dans la liste seront autorisés. Pour autoriser toutes les actions et les workflows réutilisables tout en bloquant certaines actions spécifiques, vous pouvez spécifier*, !space-org/action@*. - Pour une action, la syntaxe est

Cette procédure montre comment ajouter des actions spécifiques et workflows réutilisables à la liste.

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Vos organisations.

-

Sélectionnez une organisation en cliquant dessus.

-

Sous le nom de votre organisation, cliquez sur Settings. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la barre latérale gauche, cliquez sur Actions, puis sur Général.

-

Sous « Stratégies », sélectionnez Autoriser les actions d’entreprise, les autres actions sélectionnées et les workflows réutilisables et ajoutez vos actions requises et workflows réutilisables à la liste.

-

Cliquez sur Enregistrer.

Limitation de l’utilisation d’exécuteurs auto-hébergés

Rien ne garantit que les exécuteurs auto-hébergés pour GitHub seront hébergés sur des machines virtuelles éphémères propres. Par conséquent, ils peuvent être compromis par du code non approuvé dans un workflow.

De même, toute personne pouvant dupliquer le dépôt et ouvrir une demande de tirage (généralement celles qui ont un accès en lecture au dépôt) peut compromettre l’environnement des exécuteurs auto-hébergés, notamment en accédant aux secrets et au GITHUB_TOKEN qui, en fonction de ses paramètres, permet d’octroyer l’accès en écriture au dépôt. Bien que les workflows puissent contrôler l’accès aux secrets d’environnement à l’aide d’environnements et de révisions nécessaires, ces workflows ne sont pas exécutés dans un environnement isolé et encourent toujours les mêmes risques lors de l’exécution sur un exécuteur auto-hébergé.

Pour ces raisons, entre autres, vous pouvez décider d’empêcher les utilisateurs de créer des exécuteurs auto-hébergés au niveau du dépôt.

Remarque

Si votre organisation appartient à une entreprise, la création d’exécuteurs auto-hébergés au niveau du référentiel peut avoir été désactivée en tant que paramètre à l’échelle de l’entreprise. Dans ce cas, vous ne pouvez pas activer les exécuteurs auto-hébergés au niveau du dépôt dans vos paramètres d’organisation. Pour plus d’informations, consultez « Application de stratégies pour GitHub Actions dans votre entreprise ».

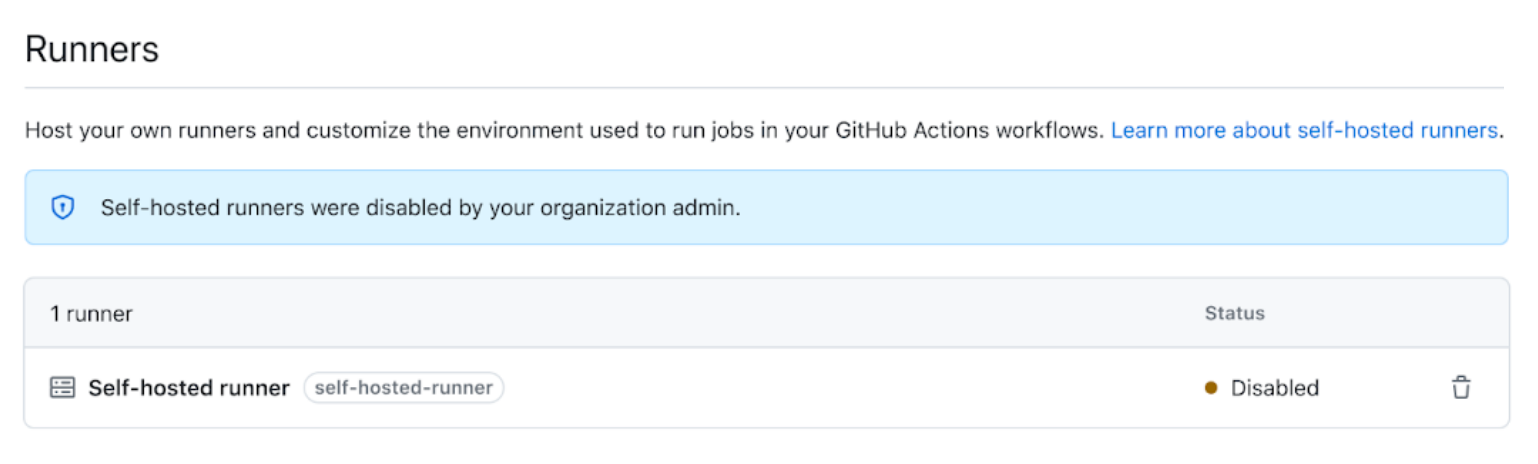

Si un dépôt a déjà des exécuteurs auto-hébergés lorsque vous désactivez leur utilisation, ceux-ci sont listés avec l’état « Désactivé » et aucun nouveau travail de workflow ne leur est attribué.

Remarque

Lorsque la création d’exécuteurs auto-hébergés au niveau du dépôt est désactivée, les workflows peuvent quand même accéder aux exécuteurs auto-hébergés au niveau de l’entreprise ou de l’organisation.

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Vos organisations.

-

Sélectionnez une organisation en cliquant dessus.

-

Sous le nom de votre organisation, cliquez sur Settings. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la barre latérale gauche, cliquez sur Actions, puis sur Général.

-

Sous « Exécuteurs », utilisez le menu déroulant pour choisir votre paramètre préféré :

- Tous les référentiels : les exécuteurs auto-hébergés peuvent être utilisés pour n’importe quel dépôt de votre organisation.

- Référentiels sélectionnés : les exécuteurs auto-hébergés peuvent être seulement utilisés pour les dépôts que vous sélectionnez.

- Désactivé - Les exécuteurs auto-hébergés ne peuvent pas être créés au niveau du référentiel.

-

Si vous choisissez Dépôts sélectionnés :

- Cliquez sur .

- Cochez les cases des dépôts pour lesquels vous souhaitez autoriser les exécuteurs auto-hébergés.

- Cliquez sur Sélectionner les dépôts.

Configurer l’approbation requise pour les workflows provenant de forks publics

Tout le monde peut dupliquer (fork) un dépôt public, puis envoyer une demande de tirage (pull request) qui propose des changements à apporter aux workflows GitHub Actions de ce dépôt. Bien que les workflows issus de duplications n’aient pas accès aux données sensibles comme les secrets, ils peuvent embêter les chargés de maintenance s’ils sont modifiés à des fins abusives.

Pour éviter cela, les workflows sur les demandes de tirage dans les dépôts publics de certains contributeurs extérieurs ne s’exécutent pas automatiquement et ont d’abord besoin d’être approuvés. En fonction du paramètre « Approbation de l'exécution des flux de travail de demandes d'extraction de fourche par les contributeurs », les flux de travail sur les demandes d'extraction vers les référentiels publics ne seront pas exécutés automatiquement et peuvent nécessiter une approbation si :

- La demande de tirage est créée par un utilisateur qui requiert des approbations basées sur la stratégie sélectionnée.

- L'événement de demande de tirage est déclenché par un utilisateur qui nécessite des approbations basées sur la politique sélectionnée.

Par défaut, tout nouveau contributeur nécessite une approbation pour exécuter des workflows.

Les flux de travail déclenchés par des événements pull_request_target sont exécutés dans le contexte de la branche de base. Étant donné que la branche de base est considérée comme approuvée, les workflows déclenchés par ces événements s’exécutent toujours, quels que soient les paramètres d’approbation. Pour plus d’informations sur l’événement pull_request_target, consultez Événements qui déclenchent des flux de travail.

Avertissement

Ces politiques d'approbation des flux de travail visent à restreindre l'ensemble des utilisateurs qui peuvent exécuter des flux de travail dans les modules d'exécution GitHub Actions, ce qui pourrait entraîner une consommation inattendue de ressources et de calculs lors de l'utilisation des modules d'exécution hébergés par GitHub. Si vous utilisez des exécuteurs auto-hébergés, le code de flux de travail contrôlé par l’utilisateur potentiellement malveillant s’exécute automatiquement si l’utilisateur est autorisé à contourner l’approbation dans la stratégie d’approbation définie ou si la demande de tirage est approuvée. Vous devez prendre en compte le risque lié à l'exécution de ce code dans votre infrastructure et vous devez examiner et suivre les recommandations de sécurité relatives aux coureurs auto-hébergés, quels que soient les paramètres d'approbation utilisés. Consultez Informations de référence sur l’utilisation sécurisée.

Vous pouvez configurer ce comportement pour une organisation en suivant la procédure ci-dessous. La modification de ce paramètre remplace la configuration définie au niveau de l’entreprise.

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Vos organisations.

-

Sélectionnez une organisation en cliquant dessus.

-

Sous le nom de votre organisation, cliquez sur Settings. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la barre latérale gauche, cliquez sur Actions, puis sur Général.

-

Sous Approbation pour l’exécution des flux de travail de demande de tirage fork à partir de contributeurs, choisissez le sous-ensemble d’utilisateurs qui nécessite une approbation avant d’exécuter des flux de travail sur leurs demandes de tirage. L'auteur de la demande de retrait et l'acteur de l'événement de demande de retrait qui déclenche le flux de travail seront vérifiés pour déterminer si une approbation est nécessaire. Si une approbation est requise, un utilisateur ayant un accès en écriture au référentiel doit approuver l'exécution du flux de travail de la demande de retrait. Consultez Approbation d’exécutions de workflow à partir de duplications.

Avertissement

Lorsque les approbations ne sont requises que pour les nouveaux contributeurs (les deux premiers paramètres), un utilisateur qui a eu un commit ou une demande de tirage fusionné dans le référentiel n'aura pas besoin d'approbation. Un utilisateur malveillant pourrait satisfaire à cette exigence en faisant accepter une simple coquille ou une autre modification inoffensive par un responsable, soit dans le cadre d'une demande de tirage dont il est l'auteur, soit dans le cadre d'une demande de tirage d'un autre utilisateur.

- Exiger l’approbation la première fois pour les nouveaux contributeurs à GitHub. Seuls les utilisateurs qui sont à la fois nouveaux sur GitHub et qui n'ont jamais eu de commit ou de demande de tirage fusionné dans ce référentiel auront besoin d'une approbation pour exécuter des flux de travail.

- Exiger l’approbation la première fois. Seuls les utilisateurs qui n'ont jamais eu de commit ou de demande de tirage fusionné dans ce référentiel auront besoin d'une approbation pour exécuter des flux de travail.

- Exiger l’approbation de tous les contributeurs externes Tous les utilisateurs qui ne sont pas membres ou propriétaires de ce référentiel et non d’un membre de l’organisation nécessitent une approbation pour exécuter des flux de travail.

-

Cliquez sur Enregistrer pour appliquer les paramètres.

Pour plus d’informations sur l’approbation d’exécutions de workflow auxquelles cette stratégie s’applique, consultez Approbation d’exécutions de workflow à partir de duplications.

Activation des workflows pour les forks de référentiels privés

Si vous vous appuyez sur l’utilisation de duplications de vos référentiels privés, vous pouvez configurer des stratégies qui contrôlent la façon dont des utilisateurs peuvent exécuter des workflow sur des événements pull_request. Quant aux paramètres de stratégie disponibles uniquement pour les dépôts privés et internes, vous pouvez les configurer pour des entreprises, des organisations ou des dépôts.

Si une stratégie est désactivée pour une entreprise, elle ne peut pas être activée pour des organisations. Si une stratégie est désactivée pour une organisation, elle ne peut pas être activée pour des dépôts. Si une organisation active une stratégie, celle-ci peut être désactivée pour des référentiels individuels.

- Exécuter des workflows à partir de demandes de tirage de duplication : permet aux utilisateurs d’exécuter des workflows à partir de demandes de tirage de duplication, avec une autorisation

GITHUB_TOKENen lecture seule et sans accès aux secrets. - Envoyer des jetons d’écriture aux workflows à partir de demandes de tirage : permet aux demandes de tirage provenant de duplications d’utiliser un

GITHUB_TOKENavec autorisation d’accès en écriture. - Envoyer des secrets aux workflows à partir de demandes de tirage : rend tous les secrets disponibles pour la demande de tirage.

- Exiger l’approbation des workflows de demande de tirage (pull request) - Les exécutions de workflow sur des demandes de tirage provenant de collaborateurs sans autorisation d'écriture devront être approuvées par une personne disposant d'une autorisation d'écriture avant d'être exécutées.

Configuration de la stratégie de duplication privée d’une organisation

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Vos organisations.

-

Sélectionnez une organisation en cliquant dessus.

-

Sous le nom de votre organisation, cliquez sur Settings. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la barre latérale gauche, cliquez sur Actions, puis sur Général.

-

Sous Dupliquer les workflows de demande de tirage, sélectionnez vos options.

-

Cliquez sur Enregistrer pour appliquer les paramètres.

Définition des autorisations GITHUB_TOKEN de votre organisation

Vous pouvez définir les autorisations par défaut accordées au GITHUB_TOKEN. Pour plus d’informations sur GITHUB_TOKEN, consultez Utiliser GITHUB_TOKEN pour l’authentification dans les flux de travail. Vous pouvez choisir un ensemble restreint d’autorisations par défaut, ou appliquer des paramètres permissifs.

Vous pouvez définir les autorisations GITHUB_TOKEN par défaut dans les paramètres de votre organisation ou de vos référentiels. Si vous sélectionnez une option restrictive comme option par défaut dans les paramètres de votre organisation, la même option est sélectionnée dans les paramètres des référentiels de votre organisation, et l’option permissive est désactivée. Si votre organisation appartient à un compte GitHub Enterprise et qu’une option par défaut plus restrictive a été sélectionnée dans les paramètres d’entreprise, vous ne pouvez pas sélectionner l’option par défaut plus permissive dans les paramètres de votre organisation.

Toute personne disposant d’un accès en écriture à un dépôt peut modifier les autorisations accordées au GITHUB_TOKEN en ajoutant ou supprimant l’accès selon le besoin, en modifiant la clé permissions dans le fichier de workflow. Pour plus d’informations, consultez permissions.

Configuration des autorisations GITHUB_TOKEN par défaut

Par défaut, lorsque vous créez une nouvelle organisation, le paramètre est hérité de ce qui est configuré dans les paramètres de l'entreprise.

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Votre profil.

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Vos organisations.

-

Sélectionnez une organisation en cliquant dessus.

-

Sous le nom de votre organisation, cliquez sur Settings. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la barre latérale gauche, cliquez sur Actions, puis sur Général.

-

Sous « Autorisations du flux de travail », choisissez si vous souhaitez que le

GITHUB_TOKENait un accès en lecture et en écriture pour toutes les autorisations (paramètre permissif), ou seulement un accès en lecture pour les autorisationscontentsetpackages(paramètre restreint). -

Cliquez sur Enregistrer pour appliquer les paramètres.

Empêcher GitHub Actions de créer ou d'approuver des pull requests

Vous pouvez choisir d’autoriser ou d’empêcher les flux de travail GitHub Actions de créer ou d’approuver des demandes de tirage.

Par défaut, lorsque vous créez une nouvelle organisation, les flux de travail ne sont pas autorisés à créer ou à approuver des pull requests.

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Votre profil.

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Vos organisations.

-

Sélectionnez une organisation en cliquant dessus.

-

Sous le nom de votre organisation, cliquez sur Settings. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la barre latérale gauche, cliquez sur Actions, puis sur Général.

-

Sous « Autorisations de flux de travail », utilisez le paramètre Allow GitHub Actions pour créer et approuver des demandes de tirage (pull requests) pour configurer si

GITHUB_TOKENpeut créer et approuver des demandes de tirage. -

Cliquez sur Enregistrer pour appliquer les paramètres.

Gestion du stockage en cache des GitHub Actions de votre organisation

Les administrateurs de l'organisation peuvent visualiser GitHub Actions le stockage du cache pour tous les référentiels de l'organisation.

Visualisation du stockage en cache des GitHub Actions par dépôt

Pour chaque dépôt de votre organisation, vous pouvez voir la quantité de stockage en cache utilisée par un dépôt, le nombre de caches actifs et si un dépôt est proche de la limite de taille totale du cache. Pour plus d’informations sur l’utilisation et le processus d’éviction du cache, consultez Référence sur la mise en cache des dépendances.

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Votre profil.

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Vos organisations.

-

Sélectionnez une organisation en cliquant dessus.

-

Sous le nom de votre organisation, cliquez sur Settings. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la barre latérale gauche, cliquez sur Actions, puis sur Caches.

-

Consultez la liste des dépôts pour plus d’informations sur leurs caches de GitHub Actions. Vous pouvez cliquer sur le nom d’un dépôt pour voir plus de détails sur les caches du dépôt.

Configuration des paramètres de cache GitHub Actions pour votre organisation

Vous pouvez configurer les paramètres de rétention et de taille du cache qui s’appliquent à tous les référentiels de votre organisation. Cette fonctionnalité est opt-in et disponible pour les utilisateurs disposant d’un mode de paiement enregistré.

Si votre organisation appartient à une entreprise qui a configuré les paramètres de cache, vous pouvez uniquement configurer des limites jusqu’au maximum défini par l’entreprise. Si votre organisation n’appartient pas à une entreprise (ou si l’entreprise n’a pas configuré de paramètres de cache), vous pouvez configurer jusqu’aux maximums globaux.

Les administrateurs de référentiels peuvent choisir de configurer des limites pour leurs référentiels, mais ne peuvent pas dépasser les limites définies au niveau de l’organisation.

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Votre profil.

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Vos organisations.

-

Sélectionnez une organisation en cliquant dessus.

-

Sous le nom de votre organisation, cliquez sur Settings. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la barre latérale gauche, cliquez sur Actions, puis sur Général.

-

Dans la section « Cache », configurez et enregistrez vos modifications dans les paramètres suivants :

- Rétention du cache : nombre maximal de jours pour conserver les caches avant la suppression automatique. La valeur par défaut est de 7 jours. Vous pouvez configurer jusqu’à 365 jours (ou jusqu’à la limite définie par votre entreprise). Cliquez sur Enregistrer pour appliquer les modifications que vous apportez.

- Limite d’éviction de la taille du cache : taille totale maximale de tous les caches d’un référentiel. La valeur par défaut est de 10 Go. Vous pouvez configurer jusqu’à 10 000 Go par dépôt (ou jusqu’à la limite définie par votre entreprise). Lorsque cette limite est dépassée, les caches plus anciens sont supprimés pour faire place aux nouveaux caches. Cliquez sur Enregistrer pour appliquer les modifications que vous apportez.

Pour plus d’informations sur l’éviction du cache, consultez Référence sur la mise en cache des dépendances.