Hinweis

Die Firewallkonfiguration wurde auf die Einstellungsseite Copilot-Cloud-Agent verschoben. Vorherige Konfigurationen, die als Actions-Variablen gespeichert wurden, verbleiben auf dieser Seite.

Overview

Standardmäßig ist der Zugriff von Copilot auf das Internet durch eine Firewall beschränkt.

Das Einschränken des Internetzugriffs hilft beim Verwalten von Datenexfiltrationsrisiken. Unerwartetes Verhalten von Copilotoder böswilligen Anweisungen kann dazu führen, dass Code oder andere vertrauliche Informationen an Remotestandorte verloren gehen.

Die Firewall ermöglicht immer den Zugriff auf eine Reihe von Hosts, die Copilot für die Interaktion mit GitHub verwendet. Standardmäßig ist zusätzlich eine empfohlene Erlauben-Liste aktiviert, damit der Agent Abhängigkeiten herunterladen kann.

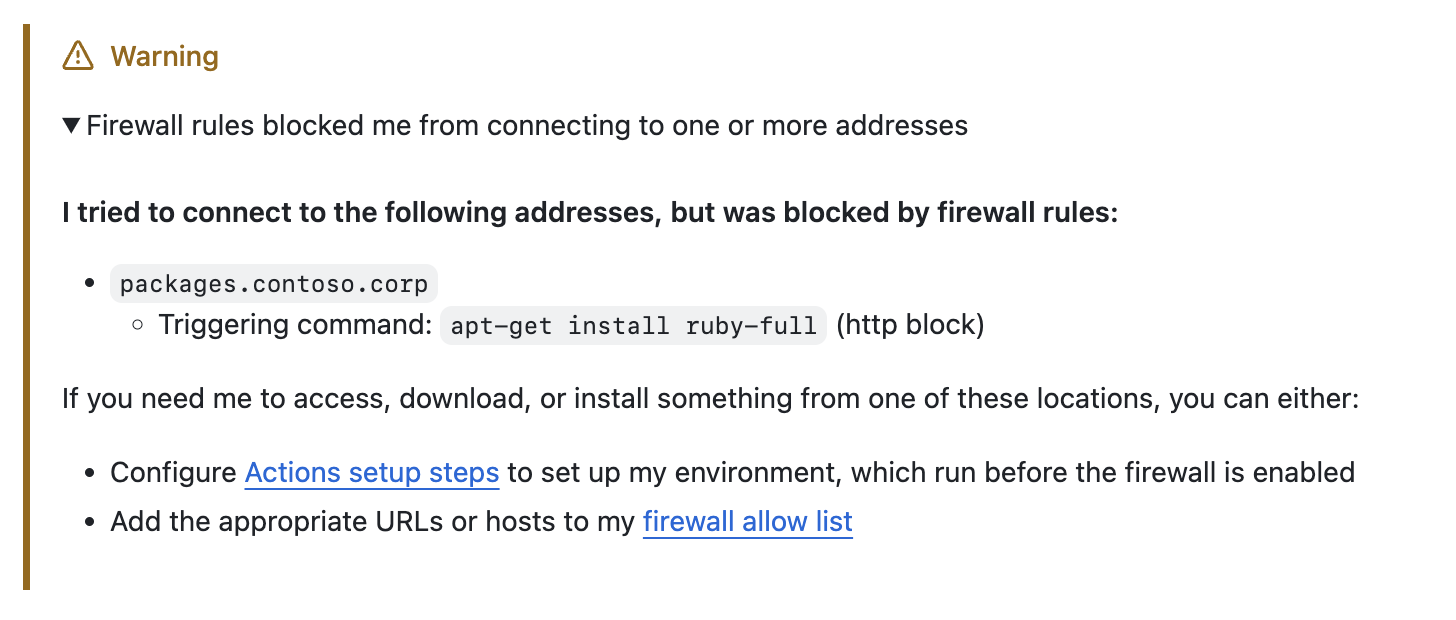

Wenn Copilot versucht wird, eine Anforderung auszuführen, die von der Firewall blockiert wird, wird dem Pullanforderungstext (für neue Pullanforderungen) oder einem Kommentar (für vorhandene Pullanforderungen) eine Warnung hinzugefügt. In der Warnung werden die blockierte Adresse und der Befehl angezeigt, mit dem der Request erstellt werden sollte.

Einschränkungen

Die Agent-Firewall weist wichtige Einschränkungen auf, die sich auf die Sicherheitsabdeckung auswirken.

- Gilt lediglich für Prozesse, die durch den Agent gestartet wurden: Die Firewall gilt lediglich für Prozesse, die durch den Agent über sein Bash-Tool gestartet wurden. Sie gilt nicht für MCP-Server (Model Context Protocol) oder Prozesse, die in konfigurierten Copilot Setupschritten gestartet wurden.

- Gilt nur innerhalb der GitHub Actions Appliance: Die Firewall wird nur innerhalb der GitHub Actions Appliance-Umgebung ausgeführt. Das gilt nicht für Prozesse, die außerhalb dieser Umgebung ausgeführt werden.

- Bypass-Potential: Komplexe Angriffe können die Firewall umgehen, wodurch unbefugter Netzwerkzugriff und Datenexfiltration ermöglicht werden.

Diese Einschränkungen bedeuten, dass die Firewall Schutz für häufige Szenarien bietet, aber nicht als umfassende Sicherheitslösung betrachtet werden sollte.

Grundlegendes zur empfohlenen Firewall-Zulassungsliste

Die empfohlene Freigabeliste ist standardmäßig aktiviert und ermöglicht den Zugriff auf Folgendes:

- Allgemeine Repositorys für Betriebssystempakete wie Debian, Ubuntu oder Red Hat

- Allgemeine Containerregistrierungen (z. B. Docker Hub, Azure Container Registry, AWS Elastic Container Registry).

- Paketregister, die von beliebten Programmiersprachen verwendet werden (C#, Dart, Go, Haskell, Java, JavaScript, Perl, PHP, Python, Ruby, Rust, Swift).

- Allgemeine Zertifizierungsstellen, damit SSL-Zertifikate überprüft werden können

- Hosts, die zum Herunterladen von Webbrowsern für den Playwright MCP-Server verwendet werden

Die vollständige Liste der Hosts, die in der empfohlenen Zulassungsliste enthalten sind, finden Sie unter Copilot-Zulassungslistenreferenz.

Konfigurieren der Firewall auf Organisationsebene

Organisationsbesitzer können alle Firewalleinstellungen auf Organisationsebene konfigurieren. So greifen Sie auf die Firewalleinstellungen zu:

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your organizations.

-

Wählen Sie eine Organisation aus, indem Sie darauf klicken.

-

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicken Sie in der Randleiste unter "Code, Planung und Automatisierung" auf Copilot, und klicken Sie dann auf Cloudagent.

Aktivieren oder Deaktivieren der Firewall

Warnung

Durch das Deaktivieren der Firewall kann Copilot eine Verbindung mit jedem Host hergestellt werden, wodurch die Risiken der Exfiltration von Code oder anderen vertraulichen Informationen erhöht werden.

- Legen Sie unter "Internetzugriff" die Einstellung "Firewall****aktivieren" auf "Aktiviert", "Deaktiviert" oder "Repositorys zulassen " fest (Standardeinstellung).

Aktivieren oder Deaktivieren der empfohlenen Erlaubtenliste.

- Legen Sie unter "Internetzugriff" die Einstellung " Empfohlene Zulassungsliste " auf " Aktiviert", "Deaktiviert" oder "Repositorys zulassen " fest (Standardeinstellung).

Steuern, ob Repositorys benutzerdefinierte Regeln für Zulassungslisten hinzufügen können

Standardmäßig können Repositoryadministratoren der Firewall-Zulassungsliste eigene Einträge hinzufügen. Organisationsbesitzer können dies deaktivieren, um zu verhindern, dass Repositorys benutzerdefinierte Regeln hinzufügen.

- Legen Sie unter "Internetzugriff" die Einstellung für benutzerdefinierte Repository-Regeln auf "Aktiviert" (Standard) oder "Deaktiviert" fest.

Verwalten der benutzerdefinierten Zulassungsliste der Organisation

Elemente, die der benutzerdefinierten Zulassungsliste der Organisation hinzugefügt wurden, gelten für alle Repositorys in der Organisation. Diese Elemente können nicht auf Repositoryebene gelöscht werden. Regeln auf Organisationsebene und Repositoryebene werden kombiniert.

-

Klicken Sie unter "Internetzugriff" auf "Organisationsspezifische Zulassungsliste".

-

Füge die Adressen hinzu, die du auf die Allowlist setzen möchtest. Sie können Folgendes einschließen:

-

Domänen (z. B.

packages.contoso.corp): Datenverkehr wird an die angegebene Domäne und alle Unterdomänen zugelassen.**Beispiel**: Mit `packages.contoso.corp` ist Datenverkehr zu `packages.contoso.corp` und `prod.packages.contoso.corp` zulässig, jedoch nicht zu `artifacts.contoso.corp`. -

URLs (z. B.

https://packages.contoso.corp/project-1/). Datenverkehr wird nur für das angegebene Schema (https) und den angegebenen Host (packages.contoso.corp) zugelassen und ist auf den angegebenen Pfad und Nachfolgerpfade beschränkt.**Beispiel**: Mit `https://packages.contoso.corp/project-1/` ist Datenverkehr zu `https://packages.contoso.corp/project-1/` und `https://packages.contoso.corp/project-1/tags/latest` zulässig, jedoch nicht zu `https://packages.contoso.corp/project-2`, `ftp://packages.contoso.corp` oder `https://artifacts.contoso.corp`.

-

-

Klicken Sie auf "Regel hinzufügen".

-

Klicke nach dem Überprüfen der Liste auf Save changes.

Konfigurieren der Firewall auf Repositoryebene

Repositoryadministratoren können Firewalleinstellungen auf Repositoryebene konfigurieren, einschließlich aktivieren oder deaktivieren der Firewall, Aktivieren oder Deaktivieren der empfohlenen Zulassungsliste und Verwalten einer benutzerdefinierten Zulassungsliste. Je nach Konfiguration auf Organisationsebene sind einige dieser Einstellungen möglicherweise gesperrt.

So greifen Sie auf die Firewalleinstellungen zu:

-

Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

-

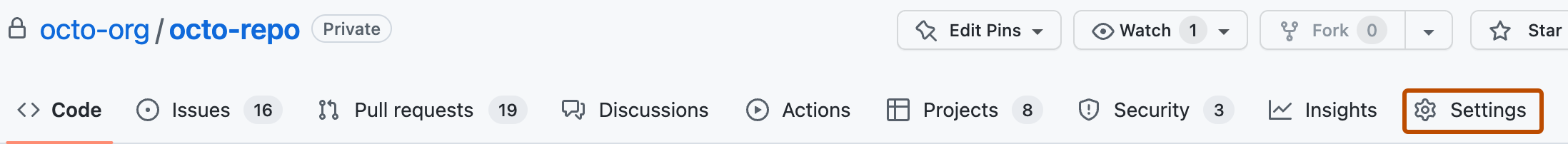

Klicke unter dem Repositorynamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicken Sie im Abschnitt "Code & Automatisierung" der Randleiste auf Copilot dann Cloud-Agent.

Aktivieren oder Deaktivieren der Firewall

Hinweis

Sie können diese Einstellung nur auf Repositoryebene ändern, wenn die Einstellung "Firewall aktivieren" auf Organisationsebene auf " Repositorys entscheiden" festgelegt ist. Wenn die Einstellung auf Organisationsebene aktiviert oder deaktiviert ist, können Sie diese Einstellung für einzelne Repositorys nicht ändern.

- Aktivieren oder Deaktivieren der Firewalleinstellung

Aktivieren oder Deaktivieren der empfohlenen Erlaubtenliste.

Hinweis

Sie können diese Einstellung nur auf der Ebene des Repositorys ändern, wenn die Einstellung "Empfohlene Zulassungsliste" auf Organisationsebene auf "Repositorys können entscheiden" festgelegt ist. Wenn die Einstellung auf Organisationsebene aktiviert oder deaktiviert ist, können Sie diese Einstellung für einzelne Repositorys nicht ändern.

- Aktivieren oder deaktivieren Sie die Einstellung " Empfohlene Zulassungsliste ".

Verwalten der benutzerdefinierten Zulassungsliste

Hinweis

Sie können nur benutzerdefinierte Zulassungslistenregeln auf der Ebene des Repositorys hinzufügen, wenn die Organisationseinstellung Benutzerdefinierte Repository-Regeln zulassen auf Aktiviert gesetzt ist. Weitere Informationen finden Sie unter Steuern, ob Repositorys benutzerdefinierte Zulassungslistenregeln hinzufügen können.

-

Klicken Sie auf "Benutzerdefinierte Zulassungsliste".

-

Füge die Adressen hinzu, die du auf die Allowlist setzen möchtest. Sie können Folgendes einschließen:

-

Domänen (z. B.

packages.contoso.corp): Datenverkehr wird an die angegebene Domäne und alle Unterdomänen zugelassen.**Beispiel**: Mit `packages.contoso.corp` ist Datenverkehr zu `packages.contoso.corp` und `prod.packages.contoso.corp` zulässig, jedoch nicht zu `artifacts.contoso.corp`. -

URLs (z. B.

https://packages.contoso.corp/project-1/). Datenverkehr wird nur für das angegebene Schema (https) und den angegebenen Host (packages.contoso.corp) zugelassen und ist auf den angegebenen Pfad und Nachfolgerpfade beschränkt.**Beispiel**: Mit `https://packages.contoso.corp/project-1/` ist Datenverkehr zu `https://packages.contoso.corp/project-1/` und `https://packages.contoso.corp/project-1/tags/latest` zulässig, jedoch nicht zu `https://packages.contoso.corp/project-2`, `ftp://packages.contoso.corp` oder `https://artifacts.contoso.corp`.

-

-

Klicken Sie auf "Regel hinzufügen".

-

Klicke nach dem Überprüfen der Liste auf Save changes.