Les propriétaires et les administrateurs de dépôts publics peuvent activer les rapports de vulnérabilités privés sur leurs dépôts. Consultez « Configuration de rapports de vulnérabilité privés pour un dépôt ».

Remarque

- Si vous disposez d’autorisations d’administrateur ou de sécurité pour un référentiel public, vous n’avez pas besoin d’envoyer un rapport de vulnérabilité. Au lieu de cela, créez directement un brouillon de conseil de sécurité. Consultez « Création d’un avis de sécurité de dépôt ».

- Le signalement privé des vulnérabilités est distinct du fichier

SECURITY.mdd’un référentiel. Vous pouvez uniquement signaler des vulnérabilités en privé pour les référentiels où cette fonctionnalité est activée, et vous n’avez pas besoin de suivre les instructions dansSECURITY.md.

Si un dépôt public dispose d’un rapport de vulnérabilité privé activé, tout le monde peut soumettre un rapport de vulnérabilité privé aux gestionnaires de maintenance du référentiel.

Si le référentiel n’a pas de rapport de vulnérabilité privée activé, vous devez lancer le processus de création de rapports en suivant les instructions de la stratégie de sécurité pour le référentiel, ou en créant un problème demandant aux responsables de la maintenance d’un contact de sécurité préféré. Consultez « À propos de la divulgation coordonnée des vulnérabilités de sécurité ».

-

Sur GitHub, accédez à la page principale du référentiel.

-

Sous le nom du référentiel, cliquez sur l’onglet Security and quality . Si vous ne voyez pas l’onglet « Security and quality », sélectionnez le menu déroulant, puis cliquez sur Security and quality.

-

Cliquez sur Signaler une vulnérabilité pour ouvrir le formulaire d’avis.

-

Remplissez le formulaire de détails de l’avis.

Conseil

Dans ce formulaire, seuls le titre et la description sont obligatoires. (Dans le formulaire général de brouillon d’avis de sécurité, qui est lancé par le chargé de maintenance de dépôt, la spécification de l’écosystème est également requise.) Toutefois, nous recommandons que les chercheurs en sécurité fournissent autant d’informations que possible dans le formulaire afin que les chargés de maintenance puissent prendre une décision éclairée au sujet du rapport soumis. Vous pouvez adopter le modèle utilisé par nos chercheurs en sécurité à partir du GitHub Security Lab, qui est disponible sur le référentiel

github/securitylab.Pour plus d’informations sur les champs disponibles et des conseils sur le remplissage du formulaire, consultez Création d’un avis de sécurité de dépôt et Meilleures pratiques pour l’écriture des avis de sécurité de référentiels.

-

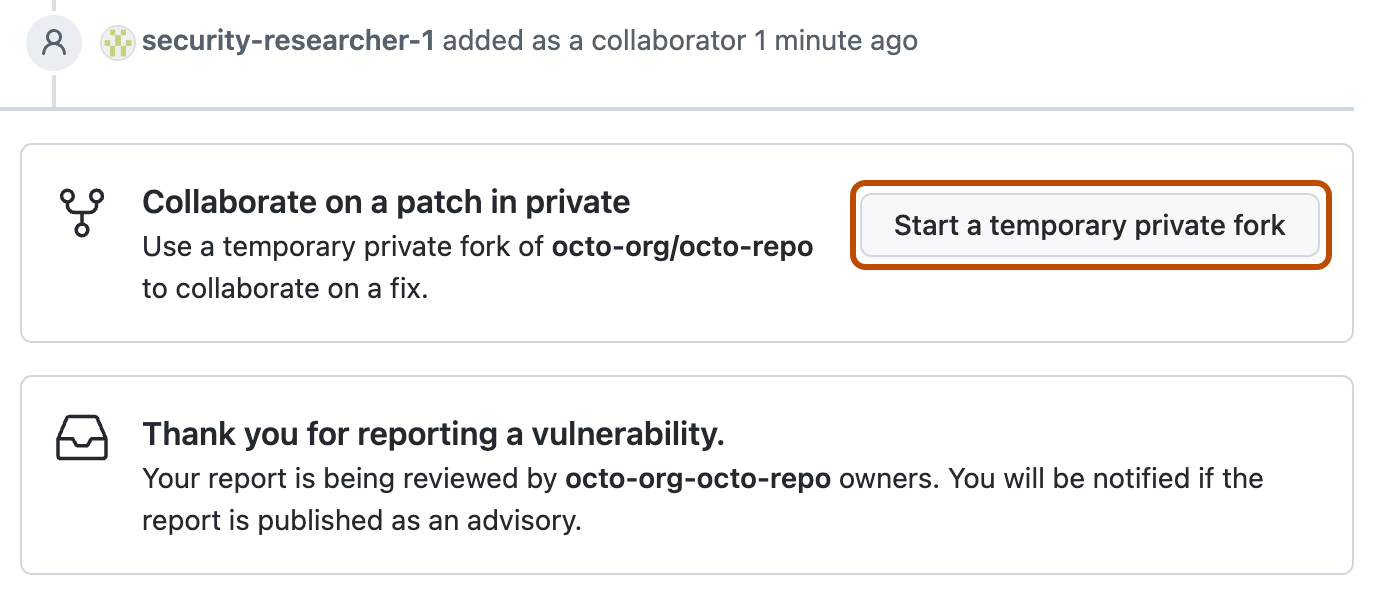

En bas du formulaire, cliquez sur Envoyer le rapport. GitHub affiche un message vous informant que les chargés de maintenance ont été avertis et que vous avez un crédit en attente pour cet avis de sécurité.

Conseil

Quand le rapport est soumis, GitHub ajoute automatiquement le rapporteur de la vulnérabilité en tant que collaborateur et utilisateur crédité sur l’avis proposé.

-

Si vous souhaitez commencer à résoudre le problème, cliquez sur Démarrer une duplication privée temporaire. Notez que seul le chargé de maintenance du dépôt peut fusionner les modifications de cette duplication privée dans le dépôt parent.

Les étapes suivantes dépendent de l’action effectuée par le chargé de maintenance de dépôt. Consultez « Gestion des vulnérabilités de sécurité signalées en privé ».