Remarque

La configuration du pare-feu a été déplacée vers la Agent cloud Copilot page des paramètres. Les configurations précédentes enregistrées en tant que variables Actions sont conservées sur cette page.

Aperçu

Par défaut, Copilotl’accès à Internet est limité par un pare-feu.

La limitation de l’accès à Internet permet de gérer les risques d’exfiltration des données. Un comportement inattendu de Copilot ou d'instructions malveillantes pourrait entraîner une fuite de code ou d'autres informations sensibles vers des emplacements distants.

Le pare-feu autorise toujours l’accès à un certain nombre d’hôtes qui Copilot utilisent pour interagir avec GitHub. Par défaut, une liste d’autorisation recommandée est également activée pour permettre à l’assistant de télécharger les dépendances.

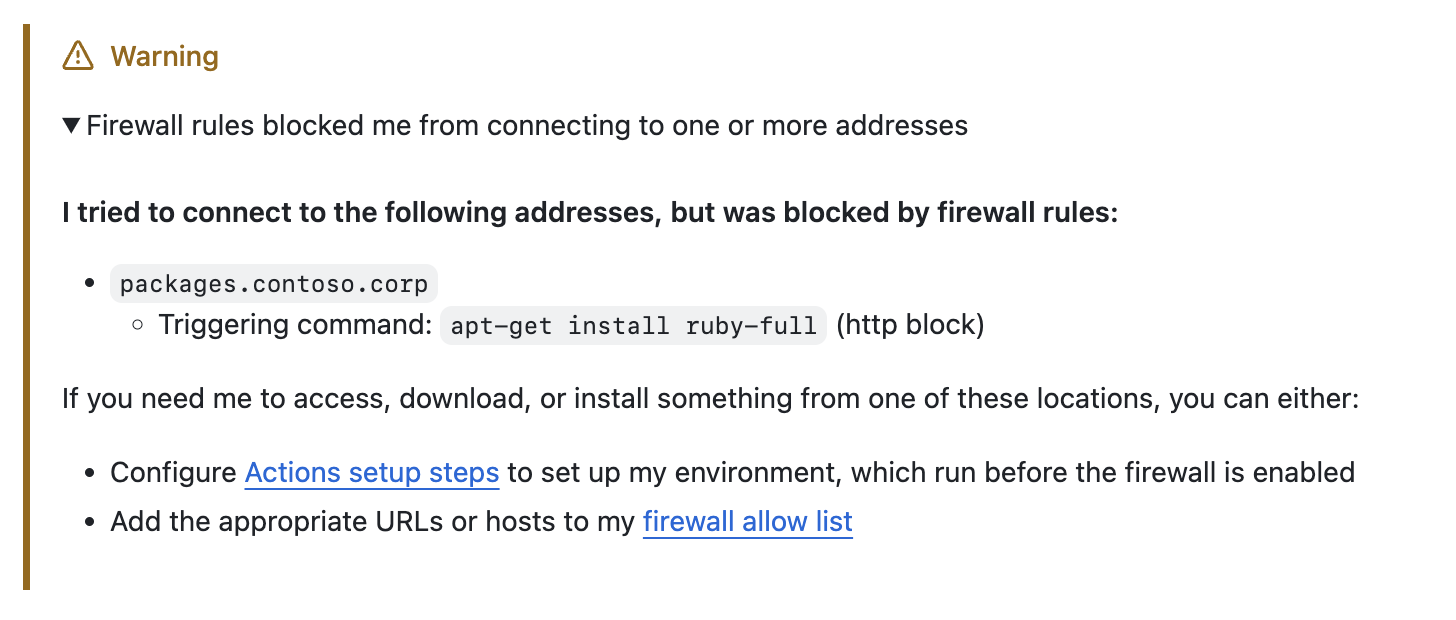

Si Copilot tente d’effectuer une requête bloquée par le pare-feu, un avertissement est ajouté au corps du pull request (pour les nouvelles pull requests) ou à un commentaire (pour les pull requests existantes). L’avertissement indique l’adresse bloquée et la commande qui a tenté d’effectuer la requête.

Limitations

Le pare-feu agent présente d'importantes limitations qui affectent sa couverture de sécurité.

- **S'applique uniquement aux processus lancés par l'agent **: Le pare-feu s'applique uniquement aux processus lancés par l'agent via son outil Bash. Elle ne s’applique pas aux serveurs ou processus MCP (Model Context Protocol) démarrés dans les étapes d’installation configurées Copilot .

- S’applique uniquement dans l’appliance GitHub Actions: le pare-feu fonctionne uniquement dans l’environnement de l’applianceGitHub Actions. Il ne s’applique pas aux processus s’exécutant en dehors de cet environnement.

- Potentiel de contournement : les attaques sophistiquées peuvent contourner le pare-feu, ce qui peut permettre un accès réseau non autorisé et une exfiltration de données.

Ces limitations signifient que le pare-feu offre une protection pour les scénarios courants, mais ne doit pas être considéré comme une solution de sécurité complète.

Présentation de la liste d’autorisation de pare-feu recommandée

La liste d’autorisation recommandée, activée par défaut, permet l’accès à :

- Des référentiels de packages de systèmes d’exploitation courants (par exemple : Debian, Ubuntu, Red Hat).

- Registres de conteneurs courants (par exemple, Docker Hub, Azure Container Registry, AWS Elastic Container Registry).

- Registres de packages utilisés par les langages de programmation populaires (C#, Dart, Go, Haskell, Java, JavaScript, Perl, PHP, Python, Ruby, Rust, Swift).

- Des autorités de certification courantes (pour permettre la validation des certificats SSL).

- Les hôtes étaient utilisés pour télécharger des navigateurs web pour le serveur MCP Playwright.

Pour obtenir la liste complète des hôtes inclus dans la liste verte recommandée, consultez Référentiel de la liste d'autorisation de Copilot.

Configuration du pare-feu au niveau de l’organisation

Les propriétaires de l’organisation peuvent configurer tous les paramètres de pare-feu au niveau de l’organisation. Pour accéder aux paramètres de pare-feu :

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Vos organisations.

-

Sélectionnez une organisation en cliquant dessus.

-

Sous le nom de votre organisation, cliquez sur Settings. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la barre latérale, sous « Code, planification et automatisation », cliquez Copilot, puis cliquez sur Agent de cloud.

Activation ou désactivation du pare-feu

Avertissement

La désactivation du pare-feu permet Copilot de se connecter à n’importe quel hôte, en augmentant les risques d’exfiltration du code ou d’autres informations sensibles.

- Sous « Accès Internet », définissez le paramètre Activer le pare-feu****sur Activé, Désactivé ou Autoriser les référentiels à décider (par défaut).

Activation ou désactivation de la liste autorisée recommandée

- Sous « Accès Internet », définissez le paramètre de liste d'autorisation recommandée****sur Activé, Désactivé ou Laisser les référentiels décider (par défaut).

Contrôler si les référentiels peuvent ajouter des règles personnalisées de liste d'autorisation

Par défaut, les administrateurs de référentiel peuvent ajouter leurs propres entrées à la liste d'autorisation du pare-feu. Les propriétaires d’organisations peuvent désactiver cette option pour empêcher les dépôts d’ajouter des règles personnalisées.

- Sous « Accès Internet », définissez le paramètre Autoriser les règles personnalisées du référentiel****sur Activé (par défaut) ou Désactivé.

Gestion de la liste d'autorisation personnalisée de l'entreprise

Les éléments ajoutés à la liste d'autorisation personnalisée de l'organisation s'appliquent à tous les dépôts de l'organisation. Ces éléments ne peuvent pas être supprimés au niveau du référentiel. Les règles au niveau de l’organisation et au niveau du référentiel sont combinées.

-

Sous « Accès à Internet », cliquez sur Liste autorisée personnalisée de l’organisation.

-

Ajoutez les adresses que vous souhaitez inclure dans la liste d’autorisation. Vous pouvez inclure :

-

Domaines (par exemple,

packages.contoso.corp). Le trafic est autorisé vers le domaine spécifié et tous les sous-domaines.**Exemple** : `packages.contoso.corp` autorisera le trafic vers `packages.contoso.corp` et `prod.packages.contoso.corp`, mais pas vers `artifacts.contoso.corp`. -

URLs (par exemple,

https://packages.contoso.corp/project-1/). Le trafic ne sera autorisé que sur le schéma spécifié (https) et l'hôte (packages.contoso.corp), et sera limité au chemin spécifié et aux chemins descendants.**Example** : `https://packages.contoso.corp/project-1/` autorise le trafic vers `https://packages.contoso.corp/project-1/` et `https://packages.contoso.corp/project-1/tags/latest`, mais pas `https://packages.contoso.corp/project-2`, `ftp://packages.contoso.corp` ou `https://artifacts.contoso.corp`.

-

-

Cliquez sur Ajouter une règle.

-

Après avoir validé votre liste, cliquez sur Enregistrer les modifications.

Configuration du pare-feu au niveau du référentiel

Les administrateurs de référentiel peuvent configurer les paramètres de pare-feu au niveau du référentiel, notamment l’activation ou la désactivation du pare-feu, l’activation ou la désactivation de la liste verte recommandée et la gestion d’une liste verte personnalisée. Selon la configuration au niveau de l’organisation, certains de ces paramètres peuvent être verrouillés.

Pour accéder aux paramètres de pare-feu :

-

Sur GitHub, accédez à la page principale du référentiel.

-

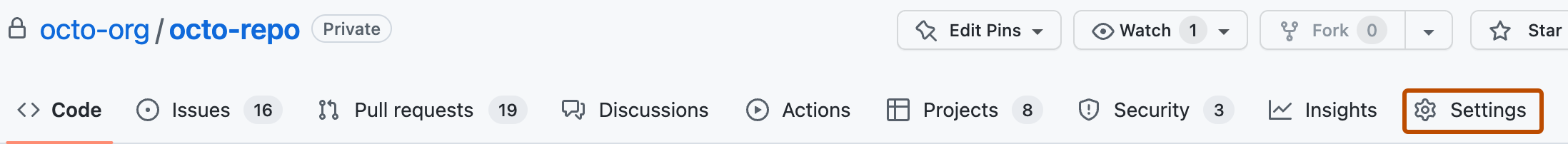

Sous le nom de votre référentiel, cliquez sur Paramètres. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la section « Code &automation » de la barre latérale, cliquez sur Copilot****agent de cloud.

Activation ou désactivation du pare-feu

Remarque

Vous pouvez uniquement modifier ce paramètre au niveau du référentiel si le paramètre Activer le pare-feu au niveau de l’organisation est défini sur Autoriser les référentiels à décider. Si le paramètre au niveau de l’organisation est activé ou désactivé, vous ne pouvez pas modifier ce paramètre pour les dépôts individuels.

- Activez ou désactivez le paramètre Activer le pare-feu .

Activation ou désactivation de la liste autorisée recommandée

Remarque

Vous ne pouvez modifier ce paramètre au niveau du référentiel que si le paramètre liste autorisée recommandée au niveau de l'organisation est défini sur Laisser les référentiels décider. Si le paramètre au niveau de l’organisation est activé ou désactivé, vous ne pouvez pas modifier ce paramètre pour les dépôts individuels.

- Activez ou désactivez le paramètre de liste d'autorisation recommandée.

Gestion de la liste d'autorisation personnalisée

Remarque

Vous pouvez uniquement ajouter des règles de liste d'autorisation personnalisées au niveau du référentiel si le paramètre Autoriser les règles personnalisées du référentiel au niveau de l’organisation est réglé sur Activé. Pour plus d’informations, consultez Contrôler la possibilité que les référentiels puissent ajouter des règles de liste d'autorisation personnalisées.

-

Cliquez sur Liste autorisée personnalisée.

-

Ajoutez les adresses que vous souhaitez inclure dans la liste d’autorisation. Vous pouvez inclure :

-

Domaines (par exemple,

packages.contoso.corp). Le trafic est autorisé vers le domaine spécifié et tous les sous-domaines.**Exemple** : `packages.contoso.corp` autorisera le trafic vers `packages.contoso.corp` et `prod.packages.contoso.corp`, mais pas vers `artifacts.contoso.corp`. -

URLs (par exemple,

https://packages.contoso.corp/project-1/). Le trafic ne sera autorisé que sur le schéma spécifié (https) et l'hôte (packages.contoso.corp), et sera limité au chemin spécifié et aux chemins descendants.**Example** : `https://packages.contoso.corp/project-1/` autorise le trafic vers `https://packages.contoso.corp/project-1/` et `https://packages.contoso.corp/project-1/tags/latest`, mais pas `https://packages.contoso.corp/project-2`, `ftp://packages.contoso.corp` ou `https://artifacts.contoso.corp`.

-

-

Cliquez sur Ajouter une règle.

-

Après avoir validé votre liste, cliquez sur Enregistrer les modifications.