Remarque

Lorsqu’elles Dependabot alerts sont activées ou désactivées au niveau de l’entreprise, elles remplacent les paramètres de niveau référentiel pour Dependabot alerts. Pour plus d’informations, consultez « Configuration d’alertes Dependabot ».

À propos des paramètres de sécurité et d’analyse de votre référentiel

GitHub offre un certain nombre de fonctionnalités de sécurité différentes que vous pouvez activer pour votre référentiel afin de protéger votre code contre les vulnérabilités, l’accès non autorisé et d’autres menaces de sécurité potentielles.

La plupart de ces fonctionnalités sont disponibles **gratuitement pour les référentiels publics**.

Activation ou désactivation des fonctionnalités de sécurité et d’analyse pour les dépôts publics

Vous pouvez gérer un sous-ensemble de fonctionnalités de sécurité et d’analyse pour les dépôts publics.

Au minimum, vous devez activer ce qui suit pour votre référentiel public :

Dependabot alerts

** informez-vous des vulnérabilités de sécurité dans le réseau de dépendances de votre projet afin de pouvoir mettre à jour la dépendance affectée vers une version plus sécurisée.

Secret scanning

** analyse votre dépôt pour rechercher des secrets (tels que des clés d’API et des jetons) et vous avertit si un secret est trouvé, afin de pouvoir supprimer le secret de votre dépôt.

-

La **protection d’envoi** vous empêche, ainsi que vos collaborateurs, d'introduire des secrets dans le dépôt en bloquant les envois contenant des secrets pris en charge.

Code scanning

** identifie les vulnérabilités et les erreurs dans le code de votre référentiel, afin que vous puissiez résoudre ces problèmes au début et empêcher une vulnérabilité ou une erreur exploitée par des acteurs malveillants.

D’autres fonctionnalités sont activées en permanence pour les référentiels publics, comme le graphe des dépendances, qui affiche toutes les bibliothèques et tous les packages dont dépend votre référentiel.

-

Sur GitHub, accédez à la page principale du référentiel.

-

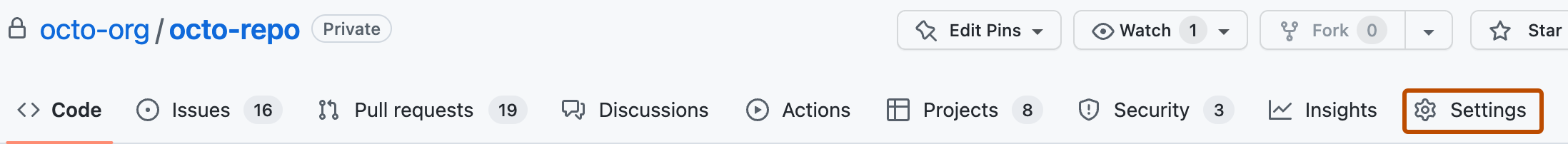

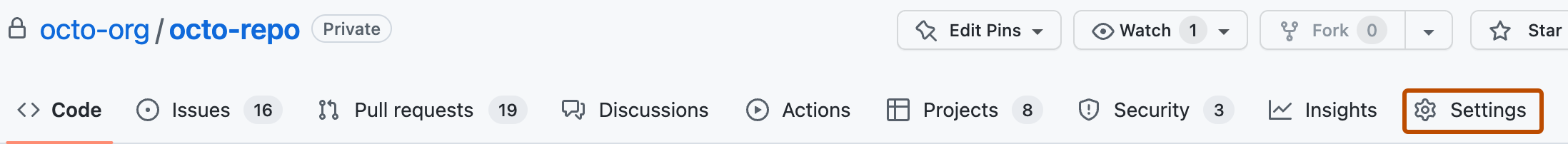

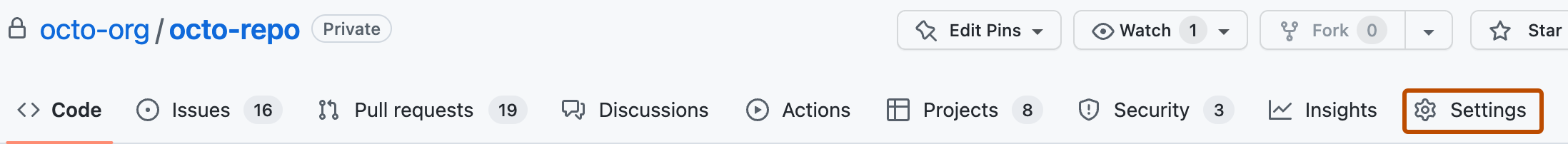

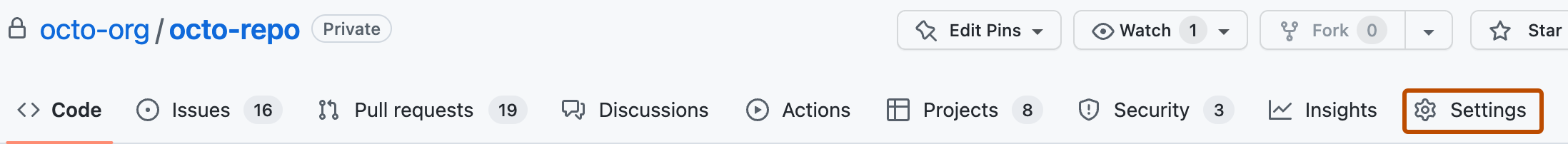

Sous le nom de votre référentiel, cliquez sur Paramètres. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la section « Sécurité » de la barre latérale, cliquez sur Advanced Security.

-

Sous «Advanced Security », à droite de la fonctionnalité, cliquez sur Désactiver ou Activer.

Activation ou désactivation des fonctionnalités de sécurité et d’analyse pour les référentiels privés

Vous pouvez gérer les fonctionnalités de sécurité et d’analyse de votre dépôt privé ou interne . Si votre entreprise ou votre organisation dispose d’une licence pour GitHub Code Security ouGitHub Secret Protection si des options supplémentaires sont disponibles. Pour plus d’informations, consultez « À propos de GitHub Advanced Security ».

Si vous activez les fonctionnalités de sécurité et d’analyse, GitHub effectue une analyse en lecture seule sur votre dépôt.

-

Sur GitHub, accédez à la page principale du référentiel.

-

Sous le nom de votre référentiel, cliquez sur Paramètres. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la section « Sécurité » de la barre latérale, cliquez sur Advanced Security.

-

Sous «Advanced Security », à droite de la fonctionnalité, cliquez sur Désactiver ou Activer. Le contrôle pour «Secret Protection and Code Security » est désactivé si vous entreprise n’avez pas de licences disponibles.

Remarque

Si vous désactivez Secret Protection and Code Security, l'examen des dépendances, Alertes d’analyse de secrets pour les utilisateurs et code scanning sont désactivés. Les flux de travail, les chargements SARIF ou les appels code scanning d’API échouent. Si Code Security est réactivé, code scanning retournera à son état précédent.

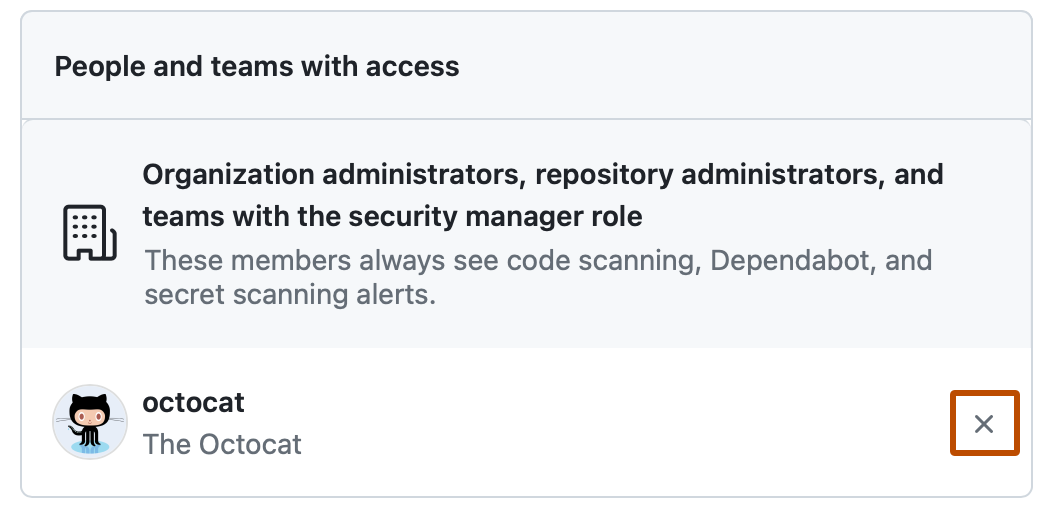

Octroi de l’accès aux alertes de sécurité

GitHub Les alertes de sécurité sont des notifications automatisées qui vous informent lorsque des vulnérabilités se trouvent dans les dépendances ou le code de votre référentiel. Elles vous invitent à passer en revue et à corriger ces problèmes, ce qui contribue à la sécurité de votre projet.

Vous trouverez des alertes de sécurité à partir de Dependabot, Secret scanning, et Code scanning sous l’onglet Security and quality de votre référentiel.

Les alertes de sécurité d’un référentiel sont visibles par les personnes disposant d’un accès d’écriture, de maintenance et d’administrateur au référentiel et, lorsque le référentiel appartient à une organisation, propriétaires d’une organisation. Vous pouvez donner aux équipes et aux personnes supplémentaires l’accès aux alertes.

Remarque

Les propriétaires de l'organisation et les administrateurs de référentiels peuvent uniquement accorder aux personnes ou aux équipes qui ont accès en écriture au dépôt la possibilité de voir les alertes de sécurité, telles que Alertes de détection de secrets.

-

Sur GitHub, accédez à la page principale du référentiel.

-

Sous le nom de votre référentiel, cliquez sur Paramètres. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la section « Sécurité » de la barre latérale, cliquez sur Advanced Security.

-

Sous « Accès aux alertes », dans le champ de recherche, commencez à taper le nom de la personne ou de l’équipe que vous souhaitez trouver, puis cliquez sur un nom dans la liste des correspondances.

-

Cliquez sur Save changes.

Suppression de l’accès aux alertes de sécurité

-

Sur GitHub, accédez à la page principale du référentiel.

-

Sous le nom de votre référentiel, cliquez sur Paramètres. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la section « Sécurité » de la barre latérale, cliquez sur Advanced Security.

-

Sous « Accès aux alertes », à droite de la personne ou de l’équipe dont vous souhaitez supprimer l’accès, cliquez sur .

-

Cliquez sur Save changes.