참고

방화벽 구성이 설정 페이지로 Copilot 클라우드 에이전트 이동되었습니다. Actions 변수로 저장된 이전 구성은 해당 페이지에서 유지 관리됩니다.

Overview

기본적으로 Copilot인터넷에 대한 액세스는 방화벽에 의해 제한됩니다.

인터넷 액세스를 제한하면 데이터 반출 위험을 관리하는 데 도움이 됩니다. 예기치 않은 동작 Copilot또는 악의적인 지침으로 인해 코드 또는 기타 중요한 정보가 원격 위치로 유출될 수 있습니다.

방화벽은 Copilot이 GitHub와 상호 작용하기 위해 사용하는 여러 호스트에 대한 액세스를 항상 허용합니다. 기본적으로 에이전트가 종속성을 다운로드할 수 있도록 권장되는 허용 목록이 활성화되어 있습니다.

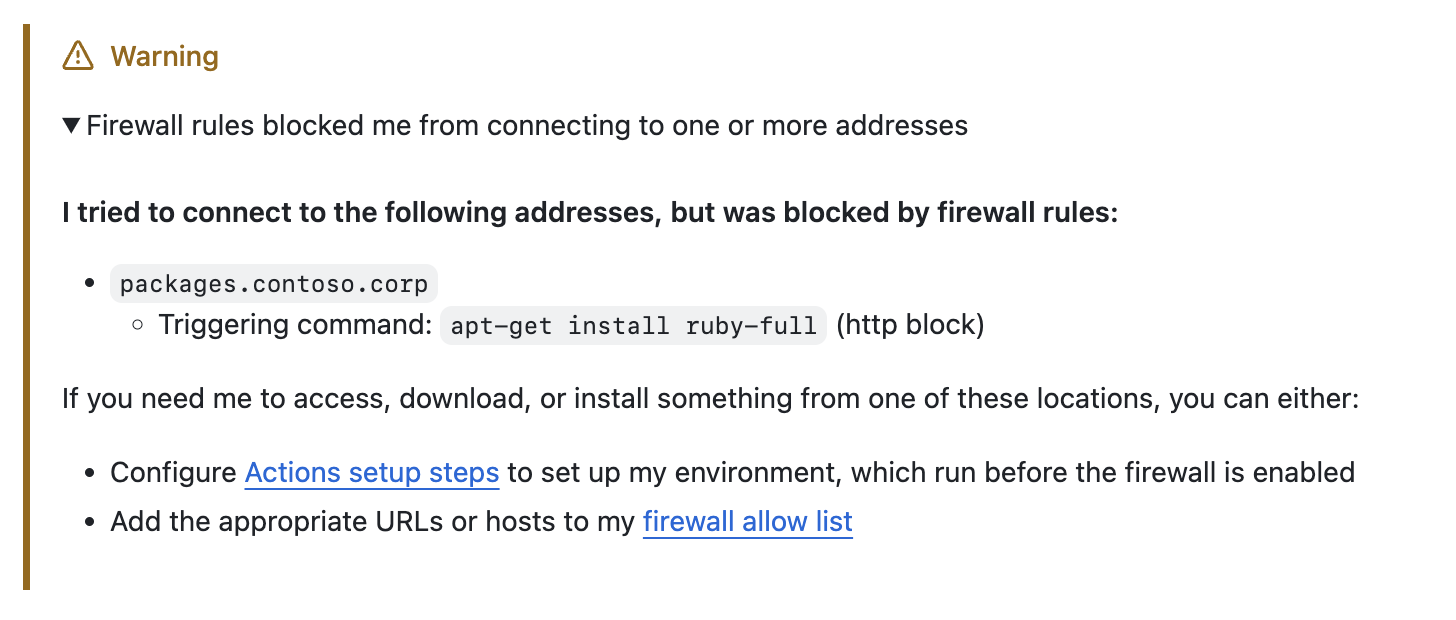

방화벽에 의해 차단된 요청을 만들려고 하면 끌어오기 요청 본문(새 끌어오기 요청의 경우 Copilot ) 또는 주석(기존 끌어오기 요청의 경우)에 경고가 추가됩니다. 경고에는 차단된 주소와 요청을 시도한 명령이 표시됩니다.

제한점

에이전트 방화벽에는 보안 적용 범위에 영향을 주는 중요한 제한 사항이 있습니다.

- 에이전트가 시작한 프로세스에만 적용됨: 방화벽은 Bash 도구를 통해 에이전트가 시작한 프로세스에만 적용됩니다. 구성된 Copilot 설치 단계에서 시작된 MCP(모델 컨텍스트 프로토콜) 서버 또는 프로세스에는 적용되지 않습니다.

- 어플라이언스 GitHub Actions 내에서만 적용됩니다. 방화벽은 어플라이언스 환경 내에서만 GitHub Actions 작동합니다. 이 환경 외부에서 실행되는 프로세스에는 적용되지 않습니다.

- 우회 가능성: 정교한 공격은 방화벽을 우회할 수 있으며, 이를 통해 무단 네트워크 액세스 및 데이터 반출이 발생할 수 있습니다.

이러한 제한 사항은 방화벽이 일반적인 시나리오에 대한 보호를 제공하지만 포괄적인 보안 솔루션으로 간주해서는 안 된다는 것을 의미합니다.

권장되는 방화벽 허용 목록 이해

기본적으로 활성화되는 권장 허용 목록은 다음에 대한 액세스를 허용합니다.

- 주요 운영 체제 패키지 리포지토리(예: Debian, Ubuntu, Red Hat)

- 주요 컨테이너 레지스트리(예: Docker Hub, Azure Container Registry, AWS Elastic Container Registry)

- 인기 있는 프로그래밍 언어(C#, Dart, Go, Haskell, Java, JavaScript, Perl, PHP, Python, Ruby, Rust, Swift)에서 사용되는 패키지 레지스트리입니다.

- 주요 인증 기관(SSL 인증서의 유효성을 검사하기 위함)

- Playwright MCP 서버용 웹 브라우저 다운로드에 사용되는 호스트

권장 허용 목록에 포함된 호스트의 전체 목록은 Copilot 허용 목록 참조을 참조하세요.

조직 수준에서 방화벽 구성

조직 소유자는 조직 수준에서 모든 방화벽 설정을 구성할 수 있습니다. 방화벽 설정에 액세스하려면 다음을 수행합니다.

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your organizations를 클릭합니다.

-

조직을 클릭하여 선택합니다.

-

조직 이름에서 설정을 클릭합니다. "설정" 탭이 표시되지 않으면 드롭다운 메뉴를 선택한 다음 설정을 클릭합니다.

-

사이드바의 "코드, 계획 및 자동화"에서 Copilot 을 클릭한 다음, 클라우드 에이전트 을 클릭하십시오.

방화벽 사용 또는 사용 안 함

경고

방화벽을 사용하지 않도록 설정하면 호스트에 연결할 수 있으므로 Copilot 코드 또는 기타 중요한 정보가 반출될 위험이 증가합니다.

- "인터넷 액세스"에서 방화벽 사용 설정을 사용, 사용 안 함 또는 리포지토리 결정 (기본값)으로 설정합니다.

권장 허용 목록 사용 또는 사용 안 함

- "인터넷 액세스"에서 권장 허용 목록 설정을 사용, 사용 안 함 또는 리포지토리 결정 (기본값)으로 설정합니다.

리포지토리에서 사용자 지정 허용 목록 규칙을 추가할 수 있는지 여부 제어

기본적으로 리포지토리 관리자는 방화벽 허용 목록에 자신의 항목을 추가할 수 있습니다. 조직 소유자는 리포지토리에서 사용자 지정 규칙을 추가하지 못하도록 이 기능을 사용하지 않도록 설정할 수 있습니다.

- "인터넷 액세스"에서 리포지토리 허용 사용자 지정 규칙 설정을 사용 (기본값) 또는 사용 안 함으로 설정합니다.

조직 사용자 지정 허용 목록 관리

조직 사용자 지정 허용 목록에 추가된 항목은 조직의 모든 리포지토리에 적용됩니다. 이러한 항목은 리포지토리 수준에서 삭제할 수 없습니다. 조직 수준 및 리포지토리 수준 규칙이 결합됩니다.

-

"인터넷 액세스"에서 조직 사용자 지정 허용 목록을 클릭합니다.

-

허용 목록에 포함할 주소를 추가합니다. 다음을 포함할 수 있습니다.

-

도메인(예:

packages.contoso.corp). 지정된 도메인 및 모든 하위 도메인에 대한 트래픽이 허용됩니다.**예**: `packages.contoso.corp`는 `packages.contoso.corp`와 `prod.packages.contoso.corp`로의 트래픽을 허용하지만 `artifacts.contoso.corp`로의 트래픽은 허용하지 않습니다. -

URL(예:

https://packages.contoso.corp/project-1/). 지정된 체계(https)와 호스트(packages.contoso.corp)에 대해서만 트래픽이 허용되며 지정된 경로와 하위 경로로 제한됩니다.**예**: `https://packages.contoso.corp/project-1/`은 `https://packages.contoso.corp/project-1/`과 `https://packages.contoso.corp/project-1/tags/latest`로의 트래픽을 허용하지만 `https://packages.contoso.corp/project-2`, `ftp://packages.contoso.corp`, `https://artifacts.contoso.corp`로의 트래픽은 허용하지 않습니다.

-

-

**규칙 추가**를 클릭합니다. -

목록의 유효성을 검사한 후 Save changes를 클릭합니다.

리포지토리 수준에서 방화벽 구성

리포지토리 관리자는 방화벽 사용 또는 사용 안 함, 권장 허용 목록 사용 또는 사용 안 함, 사용자 지정 허용 목록 관리 등 리포지토리 수준에서 방화벽 설정을 구성할 수 있습니다. 조직 수준 구성에 따라 이러한 설정 중 일부가 잠겨 있을 수 있습니다.

방화벽 설정에 액세스하려면 다음을 수행합니다.

-

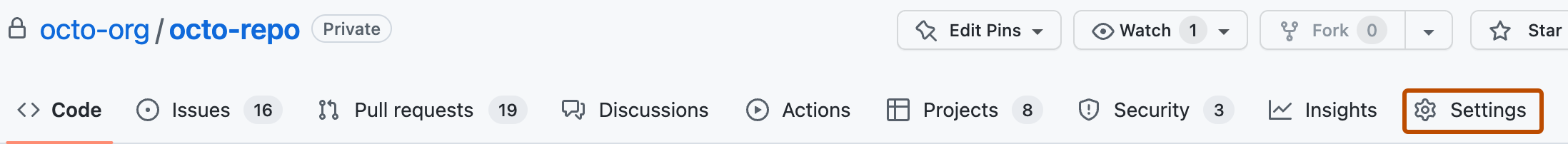

GitHub에서 리포지토리의 기본 페이지로 이동합니다.

-

리포지토리 이름 아래에서 Settings를 클릭합니다. "설정" 탭이 표시되지 않으면 드롭다운 메뉴를 선택한 다음 설정을 클릭합니다.

-

사이드바의 "코드 및 자동화" 섹션에서 다음Copilot 을 클릭합니다클라우드 에이전트.

방화벽 사용 또는 사용 안 함

참고

조직 수준 방화벽 사용 설정이 리포지토리 결정 허용으로 설정된 경우에만 리포지토리 수준에서 이 설정을 변경할 수 있습니다. 조직 수준 설정이 사용 또는 사용 안 함인 경우 개별 리포지토리에 대해 이 설정을 변경할 수 없습니다.

-

**방화벽 사용** 설정을 켜거나 끕니다.

권장 허용 목록 사용 또는 사용 안 함

참고

조직 수준 권장 허용 목록 설정이 리포지토리 결정 허용으로 설정된 경우에만 리포지토리 수준에서 이 설정을 변경할 수 있습니다. 조직 수준 설정이 사용 또는 사용 안 함인 경우 개별 리포지토리에 대해 이 설정을 변경할 수 없습니다.

-

**권장 허용 목록** 설정을 켜거나 끕니다.

사용자 지정 허용 목록 관리

참고

조직 수준 리포지토리 허용 사용자 지정 규칙 설정이 사용으로 설정된 경우에만 리포지토리 수준에서 사용자 지정 허용 목록 규칙을 추가할 수 있습니다. 자세한 내용은 리포지토리에서 사용자 지정 허용 목록 규칙을 추가할 수 있는지 여부를 제어합니다.

-

**사용자 지정 허용 목록을** 클릭합니다. -

허용 목록에 포함할 주소를 추가합니다. 다음을 포함할 수 있습니다.

-

도메인(예:

packages.contoso.corp). 지정된 도메인 및 모든 하위 도메인에 대한 트래픽이 허용됩니다.**예**: `packages.contoso.corp`는 `packages.contoso.corp`와 `prod.packages.contoso.corp`로의 트래픽을 허용하지만 `artifacts.contoso.corp`로의 트래픽은 허용하지 않습니다. -

URL(예:

https://packages.contoso.corp/project-1/). 지정된 체계(https)와 호스트(packages.contoso.corp)에 대해서만 트래픽이 허용되며 지정된 경로와 하위 경로로 제한됩니다.**예**: `https://packages.contoso.corp/project-1/`은 `https://packages.contoso.corp/project-1/`과 `https://packages.contoso.corp/project-1/tags/latest`로의 트래픽을 허용하지만 `https://packages.contoso.corp/project-2`, `ftp://packages.contoso.corp`, `https://artifacts.contoso.corp`로의 트래픽은 허용하지 않습니다.

-

-

**규칙 추가**를 클릭합니다. -

목록의 유효성을 검사한 후 Save changes를 클릭합니다.