O desvio delegado para proteção por push permite definir quem pode enviar confirmações por push contendo segredos e adiciona um processo de aprovação para outros colaboradores. Confira Sobre o bypass delegado para proteção contra push.

Para habilitar o desvio delegado, crie as equipes ou funções responsáveis pelo gerenciamento de solicitações de desvio. Como alternativa, use permissões refinadas para um controle mais granular. Veja Como usar permissões refinadas para controlar quem pode examinar e gerenciar solicitações de bypass.

Habilitando o desvio delegado para um repositório

Observação

Se uma organização ou proprietário de uma empresa configurar o bypass delegado no nível da organização ou da empresa, as configurações do repositório serão desabilitadas.

-

Em GitHub, acesse a página principal do repositório.

-

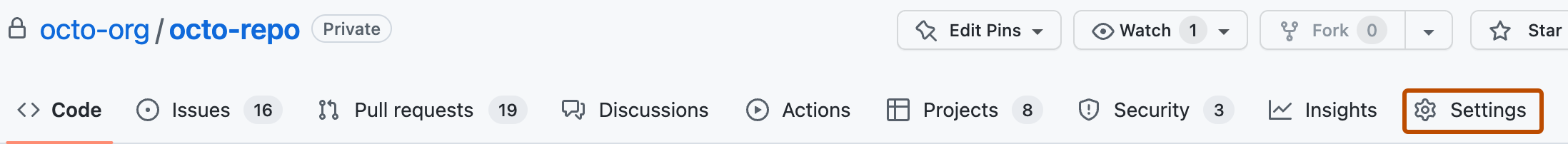

No nome do repositório, clique em Settings. Caso não consiga ver a guia "Configurações", selecione o menu suspenso , clique em Configurações.

-

Na seção "Security" da barra lateral, clique em Advanced Security.

-

Em "Secret Protection", verifique se a proteção por push está habilitada para o repositório.

-

Em "Proteção por push", à direita de "Quem pode ignorar a proteção por push para secret scanning", selecione o menu suspenso e clique em Funções ou equipes específicas.

-

Em "Bypass list", clique em Add role or team.

-

Na caixa de diálogo, selecione as funções e equipes que deseja adicionar à lista de bypass e clique em Adicionar selecionados.

Observação

Não é possível adicionar equipes secretas à lista de bypass.

-

Opcionalmente, para isentar totalmente os atores da proteção por push, à direita dos detalhes dos atores, selecione e clique em Isentar.

Aviso

As isenções de proteção por push são projetadas para automação confiável que precisa enviar muitos commits por push com o mínimo de atrito. As isenções podem levar a segredos vazados e devem ser concedidas com cautela.

Habilitando o bypass delegado para uma organização

-

Em GitHub, acesse a página principal da organização.

-

No nome da organização, clique em Settings. Caso não consiga ver a guia "Configurações", selecione o menu suspenso , clique em Configurações.

-

Na seção "Segurança" da barra lateral, selecione o menu suspenso Advanced Security e clique em Configurações.

-

Crie uma nova configuração de segurança personalizada ou edite uma existente. Confira Criando uma configuração de segurança personalizada.

-

Ao definir a configuração de segurança personalizada, em "Secret scanning", verifique se "Proteção por push" está definida como Habilitada e que os menus suspensos para "Alertas" e "Proteção por push" estão definidos como Habilitados.

-

Em "Push protection", à direita de "Bypass privileges", selecione o menu suspenso e clique em Specific actors.

-

Selecione o menu suspenso Selecionar atores e escolha os atores que você deseja adicionar à lista de bypass.

Observação

- Não é possível adicionar equipes secretas à lista de bypass.

- Além de atribuir privilégios de bypass a funções e equipes, você também pode conceder a membros individuais da organização a capacidade de examinar e gerenciar solicitações de bypass usando permissões refinadas. Consulte Como usar permissões refinadas para controlar quem pode examinar e gerenciar as solicitações de bypass.

-

Opcionalmente, para isentar totalmente os atores da proteção por push, à direita dos detalhes dos atores, selecione e clique em Isentar.

Aviso

As isenções de proteção por push são projetadas para automação confiável que precisa enviar muitos commits por push com o mínimo de atrito. As isenções podem levar a segredos vazados e devem ser concedidas com cautela.

-

Clique em Salvar configuração.

-

Aplique a configuração de segurança a repositórios em sua organização. Confira Aplicando uma configuração de segurança personalizada.

Habilitando o bypass delegado para uma empresa

-

Navegue até sua empresa. Por exemplo, na página Enterprises em GitHub.com.

-

Na parte superior da página, clique em Settings.

-

Na barra lateral esquerda, clique em Advanced Security.

-

Na seção "Segurança" da barra lateral, selecione o menu suspenso Advanced Security e clique em Configurações.

-

Crie uma nova configuração de segurança personalizada ou edite uma existente. Confira Criando uma configuração de segurança personalizada para sua empresa.

-

Em Verificação secreta, verifique se a proteção por push está habilitada.

-

Em "Push protection", à direita de "Bypass privileges", selecione o menu suspenso e clique em Specific actors.

Observação

Não é possível adicionar equipes secretas à lista de bypass.

-

Selecione o menu suspenso Selecionar atores, e depois escolha os atores que você deseja adicionar à lista de bypass.

-

Opcionalmente, para isentar totalmente os atores da proteção por push, à direita dos detalhes dos atores, selecione e clique em Isentar.

Aviso

As isenções de proteção por push são projetadas para automação confiável que precisa enviar muitos commits por push com o mínimo de atrito. As isenções podem levar a segredos vazados e devem ser concedidas com cautela.

-

Clique em Salvar configuração.

-

Aplique a configuração de segurança a organizações e repositórios em sua empresa. Confira Aplicando uma configuração de segurança personalizada à sua empresa.

Como usar permissões refinadas para controlar quem pode examinar e gerenciar as solicitações de bypass

Você pode conceder a indivíduos ou equipes específicos na organização a capacidade de examinar e gerenciar as solicitações de bypass usando permissões refinadas.

- Verifique se o bypass delegado está habilitado para a organização. Para obter mais informações, siga as etapas 1 a 3 na habilitação do bypass delegado para sua organização e verifique se você salvou e aplicou a configuração de segurança aos repositórios selecionados.

- Crie (ou edite) uma função de organização personalizada. Para obter mais informações sobre como criar e editar funções personalizadas, confira Gerenciando as funções de organização personalizadas.

- Ao escolher quais permissões adicionar à função personalizada, selecione a permissão "Examinar e gerenciar secret scanning solicitações de desvio".

- Atribua a função personalizada a membros ou equipes individuais na sua organização. Para obter mais informações sobre a atribuição de funções personalizadas, confira Usando funções de organização.